Managementul identității și al accesului (IAM sau IdAM) sau managementul identității (IdM) este un cadru de politici și tehnologii pentru a asigura că utilizatorii potriviți (care fac parte din ecosistemul conectat la sau din cadrul unei întreprinderi) au accesul corespunzător la resursele tehnologice. Sistemele IAM se încadrează sub umbrele generale ale securității IT și ale gestionării datelor. Sistemele de management al identității și al accesului nu numai că identifică, autentifică și controlează accesul pentru persoanele care vor utiliza resursele IT, dar și pentru hardware-ul și aplicațiile la care angajații trebuie să acceseze.

Termenii “managementul identității” (IdM) și “managementul identității și accesului” sunt folosiți interschimbabil în domeniul managementului accesului la identitate.

Sistemele, produsele, aplicațiile și platformele de gestionare a identității gestionează date de identificare și date auxiliare despre entități care includ persoane fizice, hardware legat de calculator și aplicații software.

IdM abordează probleme precum modul în care utilizatorii obțin o identitate, rolurile și, uneori, permisiunile pe care le acordă acea identitate, protecția acelei identități și tehnologiile care susțin acea protecție (de exemplu, protocoale de rețea, certificate digitale, parole etc.).

Definiții

Autor: Babbage

Licență Dedicare în domeniul public CC0 1.0 Universal

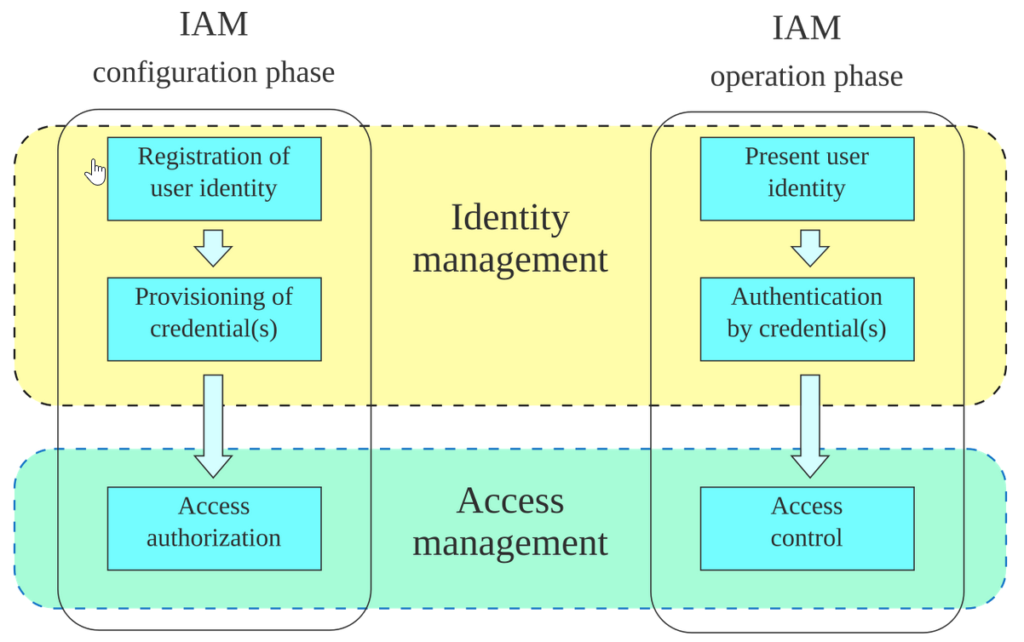

Gestionarea identității (ID management) - sau gestionarea identității și a accesului (IAM) - reprezintă procesele organizaționale și tehnice de înregistrare și autorizare a drepturilor de acces în faza de configurare, iar apoi, în faza de operare, de identificare, autentificare și control al persoanelor sau grupurilor de persoane care au acces la aplicații, sisteme sau rețele pe baza drepturilor de acces autorizate anterior. Gestionarea identității (IdM) este sarcina de a controla informațiile despre utilizatorii de pe computere. Aceste informații includ informații care autentifică identitatea unui utilizator și informații care descriu datele și acțiunile pe care aceștia sunt autorizați să le acceseze și/sau să le efectueze. Aceasta include, de asemenea, gestionarea informațiilor descriptive despre utilizator și modul în care și de către cine aceste informații pot fi accesate și modificate. În plus față de utilizatori, entitățile gestionate includ de obicei resurse hardware și de rețea și chiar aplicații. Diagrama de mai jos arată relația dintre fazele de configurare și operare ale IAM, precum și distincția dintre gestionarea identității și gestionarea accesului.

Diagrama arată etapele fazelor de configurare și operațiuni ale IAM (Identity and Access Management)

Controlul accesului este aplicarea drepturilor de acces definite ca parte a autorizării accesului.

Identitatea digitală este prezența online a unei entități, incluzând informații de identificare personală (PII) și informații auxiliare. Consultați ghidurile OECD și NIST privind protejarea PII. Aceasta poate fi interpretată ca o codificare a numelor și atributelor identității unei instanțe fizice într-un mod care facilitează procesarea.

Funcție

În contextul real al sistemelor online de inginerie, managementul identității poate implica cinci funcții de bază:

Funcție de identitate pură: Crearea, gestionarea și ștergerea identităților, fără a ține cont de acces sau de drepturi

Funcție de acces (logare) a utilizatorului: De exemplu, un card inteligent și datele asociate utilizate de un client pentru a se conecta la unul sau mai multe servicii (o viziune tradițională)

Funcție de serviciu: Un sistem care oferă servicii personalizate, bazate pe roluri, online, la cerere, multimedia (conținut), bazate pe prezență, utilizatorilor și dispozitivelor acestora

Federație de identități: Un sistem care se bazează pe identități federate pentru a autentifica un utilizator fără a cunoaște parola acestuia

Funcție de audit: Monitorizează blocajele, defecțiunile și comportamentele suspecteIdentitate pură

Un model general de identitate poate fi construit dintr-un set mic de axiome, de exemplu, că toate identitățile dintr-un anumit spațiu de nume sunt unice, sau că astfel de identități poartă o relație specifică cu entitățile corespondente din lumea reală. Un astfel de model axiomatic exprimă “identitatea pură” în sensul că modelul nu este constrâns de un context de aplicație specific.

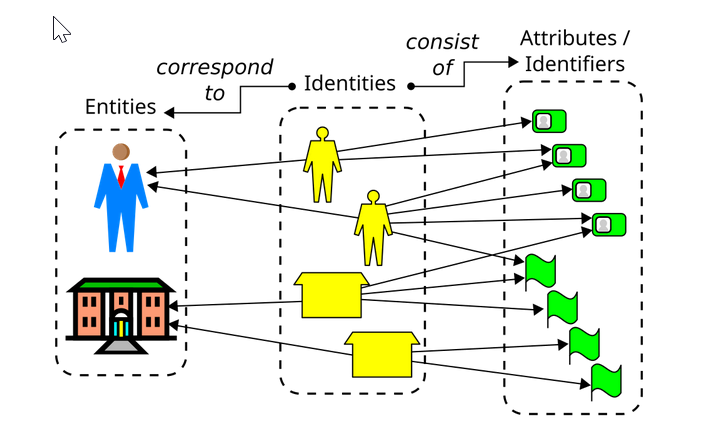

În general, o entitate (reală sau virtuală) poate avea multiple identități, iar fiecare identitate poate cuprinde multiple atribute, dintre care unele sunt unice într-un anumit spațiu de nume. Diagrama de mai jos ilustrează relația conceptuală dintre identități și entități, precum și dintre identități și atributele lor.

Imagine: “Identity‑concept.svg”, creat de Audun Jøsang, licențiat sub Licența Creative Commons Atribuire 3.0 Unported (CC BY 3.0). Sursa originală: https://commons.wikimedia.org/wiki/File:Identity-concept.svg(commons.wikimedia.org în Bing

În majoritatea modelelor teoretice și în toate modelele practice de identitate digitală, un obiect de identitate dat constă dintr-un set finit de proprietăți (valori de atribute). Aceste proprietăți înregistrează informații despre obiect, fie în scopuri externe modelului, fie pentru a opera modelul, de exemplu în clasificare și regăsire. Un model de “identitate pură” nu este strict preocupat de semantica externă a acestor proprietăți.

Cea mai comună abatere de la “identitatea pură” în practică apare în cazul proprietăților destinate să asigure un anumit aspect al identității, de exemplu o semnătură digitală sau un token software pe care modelul îl poate utiliza intern pentru a verifica un anumit aspect al identității în îndeplinirea unui scop extern. În măsura în care modelul exprimă astfel de semantici intern, acesta nu este un model pur.

Comparați această situație cu proprietăți care ar putea fi utilizate extern în scopuri de securitate a informațiilor, cum ar fi gestionarea accesului sau a drepturilor, dar care sunt pur și simplu stocate, menținute și preluate, fără un tratament special din partea modelului. Absența semanticilor externe în cadrul modelului îl califică drept un model de “identitate pură”.

Managementul identității poate fi astfel definit ca un set de operațiuni pe un model de identitate dat, sau mai general, ca un set de capabilități în raport cu acesta.

În practică, gestionarea identității se extinde adesea pentru a exprima modul în care conținutul modelului trebuie furnizat și reconciliat între multiple modele de identitate. Procesul de reconciliere a conturilor poate fi denumit și nefurnizare.[7]

Acces utilizator

Accesul utilizatorilor permite acestora să își asume o identitate digitală specifică în cadrul aplicațiilor, ceea ce permite atribuirea și evaluarea controalelor de acces în raport cu această identitate. Utilizarea unei identități unice pentru un anumit utilizator în multiple sisteme facilitează sarcinile administratorilor și ale utilizatorilor. Simplifică monitorizarea și verificarea accesului și permite organizațiilor să minimizeze privilegiile excesive acordate unui utilizator. Asigurarea securității accesului utilizatorilor este crucială în acest proces, deoarece implică protejarea integrității și confidențialității acreditărilor utilizatorilor și prevenirea accesului neautorizat. Implementarea unor mecanisme robuste de autentificare, cum ar fi autentificarea multi-factor (MFA), audituri regulate de securitate și controale stricte de acces, ajută la protejarea identităților utilizatorilor și a datelor sensibile. Accesul utilizatorilor poate fi urmărit de la inițierea până la terminarea accesului utilizatorului.

Când organizațiile implementează un proces sau un sistem de gestionare a identității, motivația lor nu este de obicei primordială gestionarea unui set de identități, ci mai degrabă acordarea de drepturi de acces adecvate acelor entități prin intermediul identităților lor. Cu alte cuvinte, gestionarea accesului este, de obicei, motivația gestionării identității, iar cele două seturi de procese sunt, în consecință, strâns legate.

Servicii

Organizațiile continuă să adauge servicii atât pentru utilizatorii interni, cât și pentru clienți. Multe astfel de servicii necesită gestionarea identității pentru a furniza corect aceste servicii. Din ce în ce mai mult, gestionarea identității a fost separată de funcțiile aplicațiilor, astfel încât o singură identitate să poată servi multe sau chiar toate activitățile unei organizații.

Pentru uz intern, managementul identității evoluează pentru a controla accesul la toate activele digitale, inclusiv dispozitive, echipamente de rețea, servere, portaluri, conținut, aplicații și/sau produse.

Serviciile necesită adesea acces la informații extinse despre un utilizator, inclusiv agende de adrese, preferințe, drepturi și informații de contact. Deoarece o mare parte din aceste informații sunt supuse cerințelor de confidențialitate și/sau discreție, controlul accesului la acestea este vital.[9]

Federare de identitate

Articol principal: Identitate federată

Federația de identitate cuprinde unul sau mai multe sisteme care partajează accesul utilizatorilor și permit utilizatorilor să se autentifice pe baza autentificării împotriva unuia dintre sistemele participante la federație. Acest acord de încredere între mai multe sisteme este adesea cunoscut sub denumirea de “cerc de încredere”. În această configurație, un sistem acționează ca furnizor de identitate (IdP), iar alte sisteme acționează ca furnizori de servicii (SP). Când un utilizator are nevoie să acceseze un serviciu controlat de un SP, el se autentifică mai întâi la IdP. După autentificarea reușită, IdP trimite o “afirmație” securizată către SP. “Afirmațiile SAML, specificate folosind un limbaj de marcare destinat descrierii afirmațiilor de securitate, pot fi folosite de un verificator pentru a face o declarație unei părți dependente despre identitatea unui solicitant. Afirmațiile SAML pot fi opțional semnate digital.”

Capabilitățile sistemului

Pe lângă crearea, ștergerea, modificarea datelor de identitate ale utilizatorilor fie asistată, fie prin autoservire, managementul identității controlează datele entităților auxiliare pentru utilizare de către aplicații, cum ar fi informațiile de contact sau locația.

Autentificare: Verificarea faptului că o entitate este cine/ceea ce pretinde a fi, utilizând o parolă, elemente biometrice, cum ar fi o amprentă digitală, sau un comportament distinctiv, cum ar fi un model de gest pe un ecran tactil.

Autorizare: Gestionarea informațiilor de autorizare care definesc ce operațiuni poate efectua o entitate în contextul unei aplicații specifice. De exemplu, un utilizator poate fi autorizat să introducă o comandă de vânzare, în timp ce un alt utilizator este autorizat să aprobe cererea de credit pentru comanda respectivă.

Roluri: Rolurile sunt grupuri de operațiuni și/sau alte roluri. Utilizatorilor li se acordă roluri legate adesea de un anumit loc de muncă sau de o anumită funcție.

Rolurilor li se acordă autorizații, autorizând efectiv toți utilizatorii cărora li s-a acordat rolul respectiv.

De exemplu, un rol de administrator de utilizator poate fi autorizat să reseteze parola unui utilizator, în timp ce un rol de administrator de sistem poate avea capacitatea de a atribui un utilizator unui anumit server.

Delegare: Delegarea permite administratorilor sau supraveghetorilor locali să efectueze modificări ale sistemului fără un administrator global sau permite unui utilizator să permită altuia să efectueze acțiuni în numele său. De exemplu, un utilizator ar putea delega dreptul de a gestiona informații legate de birou.

Schimbul: Protocolul SAML este un mijloc important utilizat pentru schimbul de informații privind identitatea între două domenii de identitate. OpenID Connect este un alt astfel de protocol.Confidențialitate

Introducerea informațiilor personale în rețele informatice ridică în mod necesar preocupări legate de confidențialitate. În lipsa unor protecții adecvate, datele pot fi folosite pentru implementarea unei societăți de supraveghere.

Rețelele sociale și serviciile de socializare online fac o utilizare intensă a managementului identității. Ajutarea utilizatorilor să decidă cum să gestioneze accesul la informațiile lor personale a devenit o preocupare de largă amploare.

Standardizare

ISO (și mai specific, comitetul mixt ISO/IEC JTC 1, SC27 Tehnici de securitate IT WG5 Managementul identității și accesului și tehnici de confidențialitate) desfășoară activități de standardizare pentru managementul identității (ISO 2009), precum elaborarea unui cadru pentru managementul identității, inclusiv definirea termenilor legați de identitate. Standardele publicate și elementele de lucru curente includ următoarele:

ISO/IEC 24760-1 Un cadru pentru managementul identității – Partea 1: Terminologie și concepte

ISO/IEC 24760-2 Un cadru pentru managementul identității – Partea 2: Arhitectură de referință și cerințe

ISO/IEC DIS 24760-3 Un cadru pentru managementul identității – Partea 3: Practici

ISO/IEC 29115 Asigurarea autentificării entității

ISO/IEC 29146 Un cadru pentru managementul accesului

ISO/IEC CD 29003 Verificarea și dovedirea identității

ISO/IEC 29100 Cadru de confidențialitate

ISO/IEC 29101 Arhitectură de confidențialitate

ISO/IEC 29134 Metodologie de evaluare a impactului asupra confidențialitățiiImplicații organizaționale

În fiecare organizație există, în mod normal, un rol sau un departament responsabil de gestionarea schemei identităților digitale ale personalului și ale propriilor obiecte, care sunt reprezentate prin identități de obiect sau identificatori de obiect (OID). Politicile organizaționale, procesele și procedurile legate de supravegherea gestionării identităților sunt uneori denumite Guvernanță și Administrare a Identității (IGA). Cât de eficient și de adecvat sunt utilizate astfel de instrumente intră în domeniul regimurilor mai largi de guvernanță, management al riscurilor și conformitate.

Sisteme de management

Un sistem de gestionare a identității se referă la un sistem informatic sau la un set de tehnologii care pot fi utilizate pentru gestionarea identității în cadrul unei întreprinderi sau în rețele interconectate.

Următorii termeni sunt utilizați în legătură cu “sistemul de management al identității”:

Sistem de guvernanță a accesului

Sistem de gestionare a identității și a accesului

Sistem de gestionare a drepturilor

Sistem de provizionare a utilizatorilorManagementul identității, cunoscut altfel și ca gestionarea identității și a accesului (IAM), este un cadru de securitate a identității care funcționează pentru a autentifica și autoriza accesul utilizatorilor la resurse precum aplicații, date, sisteme și platforme cloud. Acesta urmărește să se asigure că doar persoanele potrivite sunt provizionate către instrumentele potrivite și din motivele potrivite. Pe măsură ce ecosistemul nostru digital continuă să avanseze, la fel evoluează și lumea managementului identității.

“Managementul identității” și “managementul accesului și al identității” (sau AIM) sunt termeni folosiți interschimbabil sub denumirea de management al identității, în timp ce managementul identității propriu-zis se încadrează sub umbrela securității IT și a confidențialității informațiilor, precum și a riscurilor legate de confidențialitate, dar și a studiilor privind utilizabilitatea și e-incluziunea.

Standarde

SAML 2.0

OAuth

OpenID

Liberty Alliance – Un consorțiu care promovează managementul identității federate

Shibboleth (Internet2) – Standarde de identitate vizând mediul educațional

Global Trust Center

Central Authentication Service

NIST SP 800-63Pe baza articolului Wikipedia “Managementul identității și accesului”, disponibil sub licența Creative Commons Atribuire-Distribuire în Condiții Identice 4.0 Internațional (CC BY-SA 4.0). Sursă: https://en.wikipedia.org/wiki/Identity_and_access_management