La gestion des identités et des accès (IAM ou IdAM) ou la gestion des identités (IdM) est un cadre de politiques et de technologies visant à garantir que les bons utilisateurs (qui font partie de l'écosystème connecté à ou au sein d'une entreprise) ont un accès approprié aux ressources technologiques. Les systèmes de gestion des identités et des accès relèvent de la sécurité informatique et de la gestion des données. Les systèmes de gestion des identités et des accès permettent non seulement d'identifier, d'authentifier et de contrôler l'accès des personnes qui utiliseront les ressources informatiques, mais aussi le matériel et les applications auxquels les employés doivent accéder.

Les termes “gestion de l'identité” (IdM) et “gestion de l'identité et de l'accès” sont utilisés de manière interchangeable dans le domaine de la gestion de l'accès à l'identité.

Les systèmes, produits, applications et plateformes de gestion de l'identité gèrent des données d'identification et des données auxiliaires concernant des entités qui comprennent des individus, du matériel informatique et des applications logicielles.

L'IdM couvre des questions telles que la manière dont les utilisateurs acquièrent une identité, les rôles et parfois les autorisations que cette identité accorde, la protection de cette identité et les technologies qui soutiennent cette protection (par exemple, les protocoles de réseau, les certificats numériques, les mots de passe, etc.).

Définitions

Auteur : Babbage

Licentie : CC0 1.0 Domaine public universel Dédicace

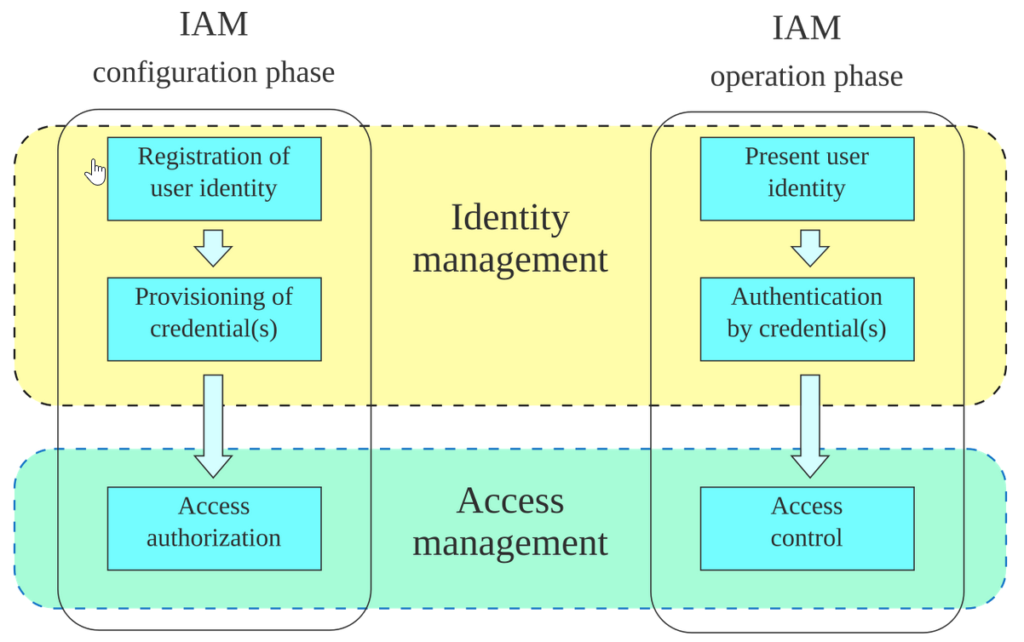

La gestion des identités (ID management) - ou gestion des identités et des accès (IAM) - est l'ensemble des processus organisationnels et techniques permettant d'abord d'enregistrer et d'autoriser les droits d'accès dans la phase de configuration, puis, dans la phase d'exploitation, d'identifier, d'authentifier et de contrôler les personnes ou les groupes de personnes qui ont accès aux applications, aux systèmes ou aux réseaux sur la base des droits d'accès préalablement autorisés. La gestion de l'identité (IdM) consiste à contrôler les informations relatives aux utilisateurs sur les ordinateurs. Ces informations comprennent celles qui authentifient l'identité d'un utilisateur et celles qui décrivent les données et les actions auxquelles il est autorisé à accéder et/ou à effectuer. Il s'agit également de gérer les informations descriptives sur l'utilisateur et de déterminer comment et par qui ces informations peuvent être consultées et modifiées. Outre les utilisateurs, les entités gérées comprennent généralement des ressources matérielles et réseau, voire des applications. Le diagramme ci-dessous montre la relation entre les phases de configuration et d'exploitation de l'IAM, ainsi que la distinction entre la gestion des identités et la gestion des accès.

Le diagramme montre les étapes des phases de configuration et d'exploitation de l'IAM (Identity and Access Management).

Le contrôle d'accès est l'application des droits d'accès définis dans le cadre de l'autorisation d'accès.

L'identité numérique est la présence en ligne d'une entité, qui englobe les informations d'identification personnelle (IPI) et les informations auxiliaires. Voir les lignes directrices de l'OCDE et du NIST sur la protection des IPI. Elle peut être interprétée comme la codification des noms d'identité et des attributs d'une instance physique d'une manière qui facilite le traitement.

Fonction

Dans le contexte réel de l'ingénierie des systèmes en ligne, la gestion de l'identité peut impliquer cinq fonctions de base :

Fonction d'identité pure : Création, gestion et suppression des identités sans tenir compte de l'accès ou des droits.

Fonction d'accès de l'utilisateur (connexion) : Par exemple, une carte à puce et ses données associées utilisées par un client pour se connecter à un ou plusieurs services (vision traditionnelle).

Fonction de service : Un système qui fournit des services personnalisés, basés sur les rôles, en ligne, à la demande, multimédias (contenu), basés sur la présence, aux utilisateurs et à leurs appareils.

Fédération d'identité : Système qui s'appuie sur la fédération d'identité pour authentifier un utilisateur sans connaître son mot de passe.

Fonction d'audit : Surveillance des goulots d'étranglement, des dysfonctionnements et des comportements suspectsIdentité pure

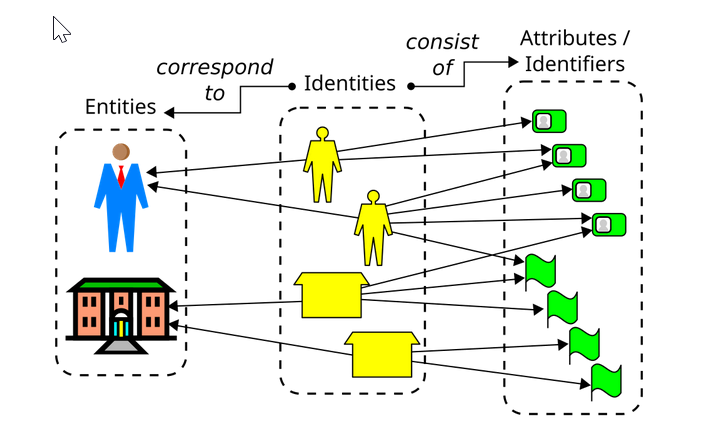

Un modèle général d'identité peut être construit à partir d'un petit ensemble d'axiomes, par exemple que toutes les identités dans un espace de noms donné sont uniques, ou que ces identités ont une relation spécifique avec les entités correspondantes dans le monde réel. Un tel modèle axiomatique exprime une “identité pure” dans le sens où le modèle n'est pas contraint par un contexte d'application spécifique.

En général, une entité (réelle ou virtuelle) peut avoir plusieurs identités et chaque identité peut englober plusieurs attributs, dont certains sont uniques dans un espace de noms donné. Le diagramme ci-dessous illustre la relation conceptuelle entre les identités et les entités, ainsi qu'entre les identités et leurs attributs.

Image : “Identity-concept.svg”, créée par Audun Jøsang, sous licence Creative Commons Attribution 3.0 Unported License (CC BY 3.0). Source originale : https://commons.wikimedia.org/wiki/File:Identity-concept.svg(commons.wikimedia.org dans Bing

Dans la plupart des modèles théoriques et pratiques d'identité numérique, un objet d'identité donné consiste en un ensemble fini de propriétés (valeurs d'attributs). Ces propriétés enregistrent des informations sur l'objet, soit à des fins externes au modèle, soit pour faire fonctionner le modèle, par exemple en matière de classification et d'extraction. Un modèle “d'identité pure” ne se préoccupe absolument pas de la sémantique externe de ces propriétés.

Dans la pratique, l'écart le plus courant par rapport à l“”identité pure" concerne les propriétés destinées à garantir certains aspects de l'identité, par exemple une signature numérique ou un jeton logiciel que le modèle peut utiliser en interne pour vérifier certains aspects de l'identité en vue de satisfaire un objectif externe. Dans la mesure où le modèle exprime une telle sémantique en interne, il ne s'agit pas d'un modèle pur.

Cette situation contraste avec les propriétés qui pourraient être utilisées de manière externe à des fins de sécurité de l'information, telles que la gestion de l'accès ou de l'habilitation, mais qui sont simplement stockées, maintenues et récupérées, sans traitement spécial par le modèle. L'absence de sémantique externe dans le modèle le qualifie de modèle “d'identité pure”.

La gestion de l'identité peut donc être définie comme un ensemble d'opérations sur un modèle d'identité donné ou, plus généralement, comme un ensemble de capacités s'y référant.

Dans la pratique, la gestion de l'identité s'étend souvent pour exprimer comment le contenu du modèle doit être fourni et réconcilié entre plusieurs modèles d'identité. Le processus de rapprochement des comptes peut également être appelé "dé-provisionnement"[7].

Accès des utilisateurs

L'accès utilisateur permet aux utilisateurs d'assumer une identité numérique spécifique à travers les applications, ce qui permet d'attribuer des contrôles d'accès et de les évaluer par rapport à cette identité. L'utilisation d'une identité unique pour un utilisateur donné dans plusieurs systèmes facilite la tâche des administrateurs et des utilisateurs. Elle simplifie la surveillance et la vérification des accès et permet aux organisations de réduire au minimum les privilèges excessifs accordés à un utilisateur. Garantir la sécurité de l'accès des utilisateurs est essentiel dans ce processus, car il s'agit de protéger l'intégrité et la confidentialité des informations d'identification des utilisateurs et d'empêcher les accès non autorisés. La mise en œuvre de mécanismes d'authentification robustes, tels que l'authentification multifactorielle, des audits de sécurité réguliers et des contrôles d'accès stricts, permet de protéger les identités des utilisateurs et les données sensibles. L'accès des utilisateurs peut être suivi de l'initiation à la résiliation de l'accès de l'utilisateur.

Lorsque les organisations déploient un processus ou un système de gestion des identités, leur motivation n'est normalement pas de gérer un ensemble d'identités, mais plutôt d'accorder des droits d'accès appropriés à ces entités par le biais de leurs identités. En d'autres termes, la gestion des accès est normalement la motivation de la gestion des identités et les deux ensembles de processus sont par conséquent étroitement liés.

Services

Les organisations continuent d'ajouter des services pour les utilisateurs internes et les clients. Nombre de ces services nécessitent une gestion de l'identité pour être correctement fournis. De plus en plus, la gestion des identités a été séparée des fonctions d'application, de sorte qu'une seule identité peut servir à plusieurs, voire à toutes les activités d'une organisation.

Pour un usage interne, la gestion des identités évolue pour contrôler l'accès à tous les actifs numériques, y compris les appareils, les équipements de réseau, les serveurs, les portails, le contenu, les applications et/ou les produits.

Les services nécessitent souvent l'accès à de nombreuses informations sur un utilisateur, notamment des carnets d'adresses, des préférences, des droits et des informations de contact. Étant donné qu'une grande partie de ces informations est soumise à des exigences de protection de la vie privée et/ou de confidentialité, il est essentiel d'en contrôler l'accès[9].

Fédération d'identité

Article principal : Identité fédérée

La fédération d'identité comprend un ou plusieurs systèmes qui partagent l'accès des utilisateurs et leur permettent de se connecter en s'authentifiant auprès de l'un des systèmes participant à la fédération. Cette confiance entre plusieurs systèmes est souvent appelée “cercle de confiance”. Dans cette configuration, un système agit en tant que fournisseur d'identité (IdP) et les autres systèmes agissent en tant que fournisseurs de services (SP). Lorsqu'un utilisateur a besoin d'accéder à un service contrôlé par un fournisseur de services, il s'authentifie d'abord auprès du fournisseur d'identité. Lorsque l'authentification est réussie, l'IdP envoie une “assertion” sécurisée au fournisseur de services. “Les assertions SAML, spécifiées à l'aide d'un langage de balisage destiné à décrire les assertions de sécurité, peuvent être utilisées par un vérificateur pour faire une déclaration à une partie se fiant à l'identité d'un demandeur. Les assertions SAML peuvent éventuellement être signées numériquement.”

Capacités du système

En plus de la création, de la suppression et de la modification des données d'identité de l'utilisateur, que ce soit de manière assistée ou en libre-service, la gestion des identités contrôle les données d'entité auxiliaires destinées à être utilisées par les applications, telles que les informations de contact ou la localisation.

Authentification : Vérification de l'identité d'une entité à l'aide d'un mot de passe, de données biométriques telles que les empreintes digitales, ou d'un comportement distinctif tel qu'un geste sur un écran tactile.

Autorisation : Gestion des informations d'autorisation qui définissent les opérations qu'une entité peut effectuer dans le contexte d'une application spécifique. Par exemple, un utilisateur peut être autorisé à saisir une commande de vente, tandis qu'un autre utilisateur est autorisé à approuver la demande de crédit pour cette commande.

Rôles : Les rôles sont des groupes d'opérations et/ou d'autres rôles. Les utilisateurs se voient attribuer des rôles souvent liés à un emploi ou à une fonction particulière.

Les rôles sont assortis d'autorisations, qui autorisent effectivement tous les utilisateurs auxquels le rôle a été attribué.

Par exemple, un administrateur utilisateur peut être autorisé à réinitialiser le mot de passe d'un utilisateur, tandis qu'un administrateur système peut avoir la possibilité d'affecter un utilisateur à un serveur spécifique.

Délégation : La délégation permet aux administrateurs locaux ou aux superviseurs d'effectuer des modifications du système sans l'intervention d'un administrateur global ou à un utilisateur d'autoriser un autre utilisateur à effectuer des actions en son nom. Par exemple, un utilisateur peut déléguer le droit de gérer les informations relatives au bureau.

Échange : Le protocole SAML est l'un des principaux moyens utilisés pour échanger des informations d'identité entre deux domaines d'identité. OpenID Connect est un autre protocole de ce type.Vie privée

L'introduction d'informations personnelles sur les réseaux informatiques soulève nécessairement des problèmes de protection de la vie privée. En l'absence de protections adéquates, les données peuvent être utilisées pour mettre en place une société de surveillance.

Le web social et les services de réseaux sociaux en ligne font un usage intensif de la gestion de l'identité. Aider les utilisateurs à décider comment gérer l'accès à leurs informations personnelles est devenu une question d'intérêt général.

Normalisation

L'ISO (et plus précisément l'ISO/IEC JTC 1, SC27 IT Security techniques WG5 Identity Access Management and Privacy techniques) mène des travaux de normalisation pour la gestion de l'identité (ISO 2009), tels que l'élaboration d'un cadre pour la gestion de l'identité, y compris la définition de termes liés à l'identité. Les normes publiées et les travaux en cours sont les suivants :

ISO/IEC 24760-1 un cadre pour la gestion de l'identité - Partie 1 : Terminologie et concepts

ISO/IEC 24760-2 un cadre pour la gestion de l'identité - Partie 2 : Architecture de référence et exigences

ISO/IEC DIS 24760-3 un cadre pour la gestion de l'identité - Partie 3 : Pratique

ISO/IEC 29115 Assurance de l'authentification des entités

ISO/IEC 29146 un cadre pour la gestion des accès

ISO/CEI CD 29003 - Preuve et vérification de l'identité

ISO/CEI 29100 cadre de protection de la vie privée

ISO/CEI 29101 architecture de la protection de la vie privée

ISO/IEC 29134 méthodologie d'évaluation de l'impact sur la vie privéeImplications pour l'organisation

Dans chaque organisation, il existe normalement un rôle ou un service responsable de la gestion du schéma des identités numériques de son personnel et de ses propres objets, qui sont représentés par des identités d'objet ou des identifiants d'objet (OID). Les politiques, processus et procédures organisationnels liés à la supervision de la gestion des identités sont parfois appelés gouvernance et administration des identités (AGI). L'efficacité et l'adéquation de l'utilisation de ces outils relèvent de régimes plus larges de gouvernance, de gestion des risques et de conformité.

Systèmes de gestion

Un système de gestion des identités fait référence à un système d'information ou à un ensemble de technologies qui peuvent être utilisées pour la gestion des identités au niveau de l'entreprise ou du réseau.

Les termes suivants sont utilisés en relation avec “système de gestion de l'identité” :

Système de gouvernance d'accès

Système de gestion des identités et des accès

Système de gestion des droits

Système de provisionnement des utilisateursLa gestion des identités, également connue sous le nom de gestion des identités et des accès (IAM), est un cadre de sécurité des identités qui permet d'authentifier et d'autoriser l'accès des utilisateurs à des ressources telles que les applications, les données, les systèmes et les plateformes en nuage. Elle vise à garantir que seules les bonnes personnes ont accès aux bons outils, et ce pour les bonnes raisons. L'écosystème numérique continue de progresser, tout comme le monde de la gestion des identités.

“Les termes ”gestion de l'identité“ et ”gestion de l'accès et de l'identité" (ou AIM) sont utilisés de manière interchangeable sous le titre de gestion de l'identité, alors que la gestion de l'identité elle-même relève de la sécurité informatique, de la protection de la vie privée et du risque de violation de la vie privée, ainsi que des études sur la facilité d'utilisation et l'e-inclusion.

Normes

SAML 2.0

OAuth

OpenID

Liberty Alliance - Consortium promouvant la gestion d'identité fédérée

Shibboleth (Internet2) - Normes d'identité destinées aux environnements éducatifs

Centre mondial de confiance

Service central d'authentification

NIST SP 800-63Basé sur l'article Wikipedia “Identity and Access Management”, disponible sous la licence Creative Commons Attribution-ShareAlike 4.0 International License (CC BY-SA 4.0). Source : https://en.wikipedia.org/wiki/Identity_and_access_management