Kimlik ve erişim yönetimi (IAM veya IdAM) veya kimlik yönetimi (IdM), doğru kullanıcıların (bir kuruluşla bağlantılı veya içinde yer alan ekosistemin parçası olan) teknoloji kaynaklarına uygun erişime sahip olmasını sağlayan bir politika ve teknoloji çerçevesidir. IAM sistemleri, BT güvenliği ve veri yönetiminin genel şemsiyeleri altına girer. Kimlik ve erişim yönetimi sistemleri, yalnızca BT kaynaklarını kullanacak bireyleri tanımlamak, doğrulamak ve erişimi kontrol etmekle kalmaz, aynı zamanda çalışanların erişmesi gereken donanım ve uygulamaları da yönetir.

Kimlik yönetimi (IdM) ve kimlik ve erişim yönetimi terimleri, kimlik erişim yönetimi alanında birbirinin yerine kullanılır.

Kimlik yönetimi sistemleri, ürünleri, uygulamaları ve platformları, bireyleri, bilgisayarla ilgili donanımları ve yazılım uygulamalarını içeren varlıklar hakkında tanımlayıcı ve yardımcı verileri yönetir.

Kimlik Yönetimi (Ky), kullanıcıların bir kimliği nasıl kazandığını, bu kimliğin verdiği rolleri ve bazen izinleri, bu kimliğin korunmasını ve bu korumayı destekleyen teknolojileri (örneğin, ağ protokolleri, dijital sertifikalar, parolalar vb.) kapsar.

Tanımlar

Yazar: Babbage

Lisans CC0 1.0 Evrensel Kamu Malı Tahsisi

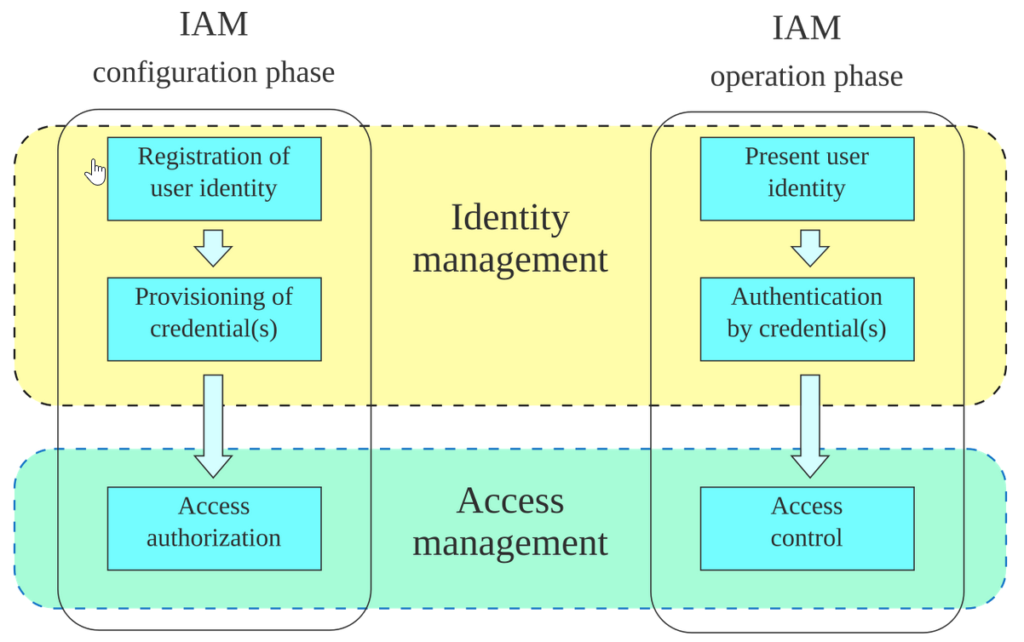

Kimlik yönetimi (ID management) - veya kimlik ve erişim yönetimi (IAM) - ilk olarak yapılandırma aşamasında erişim haklarının kaydedilmesi ve yetkilendirilmesi ve daha sonra operasyon aşamasında önceden yetkilendirilmiş erişim haklarına dayalı olarak uygulamalara, sistemlere veya ağlara erişime sahip olacak kişi veya grupların tanımlanması, doğrulanması ve kontrol edilmesi için kurumsal ve teknik süreçlerdir. Kimlik yönetimi (IdM), bilgisayarlardaki kullanıcılar hakkındaki bilgileri kontrol etme görevidir. Bu tür bilgiler, bir kullanıcının kimliğini doğrulayan bilgileri ve erişim ve/veya gerçekleştirme yetkisine sahip oldukları veri ve eylemleri tanımlayan bilgileri içerir. Ayrıca kullanıcı hakkındaki açıklayıcı bilgilerin yönetimini ve bu bilgilere nasıl ve kim tarafından erişilebileceğini ve değiştirilebileceğini de içerir. Kullanıcılara ek olarak, yönetilen varlıklar tipik olarak donanım ve ağ kaynaklarını ve hatta uygulamaları içerir. Aşağıdaki diyagram IAM'nin yapılandırma ve işletim aşamaları arasındaki ilişkiyi ve kimlik yönetimi ile erişim yönetimi arasındaki ayrımı göstermektedir.

Diyagram, IAM'in (Kimlik ve Erişim Yönetimi) yapılandırma ve operasyon aşamalarının adımlarını göstermektedir

Erişim kontrolü, erişim yetkilendirmesinin bir parçası olarak tanımlanan erişim haklarının uygulanmasıdır.

Dijital kimlik, bir varlığın kişisel tanımlayıcı bilgileri (PII) ve ek bilgileri kapsayan çevrimiçi varlığıdır. PII'yi koruma konusundaki OECD ve NIST yönergelerine bakın. Gerekli işlemeyi kolaylaştıracak şekilde bir fiziksel örneklemden kimlik adlarının ve özelliklerinin kodlanması olarak yorumlanabilir.

Fonksiyon

Çevrimiçi sistemlerin mühendisliğinin gerçek dünya bağlamında, kimlik yönetimi beş temel işlevi içerebilir:

Saf kimlik işlevi: Erişim veya yetkilendirme göz ardı edilerek kimliklerin oluşturulması, yönetimi ve silinmesi

Kullanıcı erişimi (oturum açma) işlevi: Örneğin, bir müşterinin bir veya daha fazla hizmete oturum açmak için kullandığı akıllı kart ve ilişkili verileri (geleneksel bir görünüm)

Hizmet işlevi: Kullanıcılara ve cihazlarına kişiselleştirilmiş, role dayalı, çevrimiçi, isteğe bağlı, multimedya (içerik), duruma dayalı hizmetler sunan bir sistem

Kimlik federasyonu: Kullanıcının parolasını bilmeden kimliğini doğrulamak için federasyon kimliğine dayanan bir sistem

Denetim işlevi: Darboğazları, arızaları ve şüpheli davranışları izlerSaf kimlik

Genel bir kimlik modeli, örneğin belirli bir isim alanındaki tüm kimliklerin benzersiz olduğu veya bu kimliklerin gerçek dünyada karşılık gelen varlıklarla belirli bir ilişki taşıdığı gibi küçük bir aksiyom kümesinden oluşturulabilir. Böyle bir aksiyomatik model, modelin belirli bir uygulama bağlamı tarafından kısıtlanmaması anlamında “saf kimliği” ifade eder.

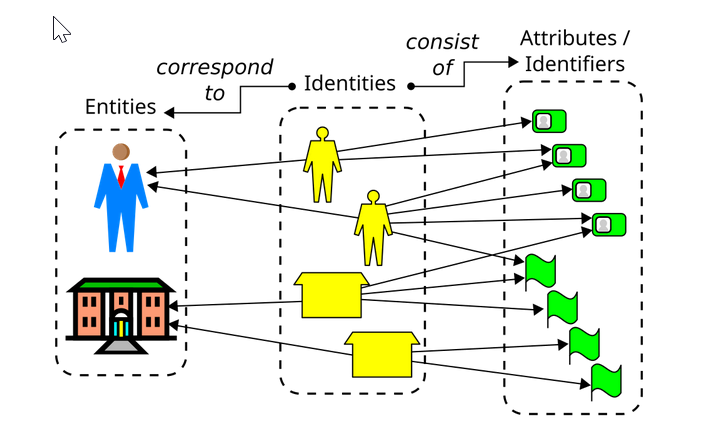

Genel olarak, bir varlığın (gerçek veya sanal) birden fazla kimliği olabilir ve her kimlik birden fazla öznitelik içerebilir; bu özniteliklerden bazıları belirli bir ad alanında benzersizdir. Aşağıdaki şema, kimlikler ve varlıklar arasındaki ve ayrıca kimlikler ile öznitelikleri arasındaki kavramsal ilişkiyi göstermektedir.

Kimlik‑kavramı.svg“, Audun Jøsang tarafından oluşturulmuş, Creative Commons Atıf 3.0 Anlaşmalı Lisansı (CC BY 3.0) altında lisanslanmıştır. Orijinal kaynak: https://commons.wikimedia.org/wiki/File:Identity-concept.svgBing'de commons.wikimedia.org

Dijital kimliğin çoğu teorik ve tüm pratik modellerinde, belirli bir kimlik nesnesi sonlu bir özellikler kümesinden (öznitelik değerleri) oluşur. Bu özellikler nesne hakkındaki bilgileri ya modelin dışındaki amaçlar için ya da örneğin sınıflandırma ve geri getirme gibi modelin işletilmesi için kaydeder. “Saf kimlik” modeli bu özelliklerin dış anlamlarıyla kesinlikle ilgilenmez.

Pratikte “saf kimlikten” en yaygın sapma, kimliğin bir yönünü güvence altına almaya yönelik özelliklerle gerçekleşir, örneğin modelin harici bir amaca uyum sağlamak üzere kimliğin bir yönünü doğrulamak için dahili olarak kullanabileceği bir dijital imza veya yazılım jetonu. Model bu tür semantikleri dahili olarak ifade ettiği ölçüde, saf bir model değildir.

Bunu, erişim veya yetkilendirme yönetimi gibi bilgi güvenliği amacıyla harici olarak kullanılabilecek, ancak model tarafından özel bir işlem görmeden, sadece depolanan, sürdürülen ve alınan özelliklerle karşılaştırın. Model içinde harici bir anlambilimin olmaması, onu “saf kimlik” modeli olarak nitelendirir.

Bu nedenle kimlik yönetimi, belirli bir kimlik modeli üzerinde bir dizi işlem veya daha genel olarak bu modele referansla bir dizi yetenek olarak tanımlanabilir.

Uygulamada, kimlik yönetimi genellikle model içeriğinin birden fazla kimlik modeli arasında nasıl sağlanacağını ve uzlaştırılacağını ifade etmek için genişler. Hesapları uzlaştırma işlemi, provizyonu kaldırma olarak da adlandırılabilir[7].

Kullanıcı erişimi

Kullanıcı erişimi, kullanıcıların uygulamalar arasında belirli bir dijital kimliğe sahip olmalarını ve erişim kontrollerinin bu kimliğe göre atanmasını ve değerlendirilmesini sağlar. Birden fazla sistemde belirli bir kullanıcı için tek bir kimliğin kullanılması, yöneticilerin ve kullanıcıların görevlerini kolaylaştırır. Erişim izleme ve doğrulamayı basitleştirir ve kuruluşların bir kullanıcıya verilen aşırı ayrıcalıkları en aza indirmesine olanak tanır. Kullanıcı erişim güvenliğinin sağlanması, kullanıcı kimlik bilgilerinin bütünlüğünün ve gizliliğinin korunmasını ve yetkisiz erişimin önlenmesini içerdiğinden bu süreçte çok önemlidir. Çok faktörlü kimlik doğrulama (MFA), düzenli güvenlik denetimleri ve sıkı erişim kontrolleri gibi sağlam kimlik doğrulama mekanizmalarının uygulanması, kullanıcı kimliklerinin ve hassas verilerin korunmasına yardımcı olur. Kullanıcı erişimi, kullanıcı erişiminin başlatılmasından sonlandırılmasına kadar takip edilebilir.

Kuruluşlar bir kimlik yönetimi süreci veya sistemi kurduklarında, motivasyonları normalde öncelikle bir dizi kimliği yönetmek değil, kimlikleri aracılığıyla bu varlıklara uygun erişim hakları vermektir. Başka bir deyişle, erişim yönetimi normalde kimlik yönetiminin motivasyonudur ve bu iki süreç grubu sonuç olarak birbiriyle yakından ilişkilidir.

Hizmetler

Kuruluşlar hem dahili kullanıcılar hem de müşteriler için hizmetler eklemeye devam etmektedir. Bu tür hizmetlerin çoğu, bu hizmetleri düzgün bir şekilde sağlamak için kimlik yönetimi gerektirir. Giderek artan bir şekilde, kimlik yönetimi uygulama işlevlerinden ayrılmıştır, böylece tek bir kimlik bir kuruluşun faaliyetlerinin çoğuna veya hatta tümüne hizmet edebilir.

Dahili kullanım için kimlik yönetimi, cihazlar, ağ ekipmanları, sunucular, portallar, içerik, uygulamalar ve/veya ürünler dahil olmak üzere tüm dijital varlıklara erişimi kontrol etmek için gelişmektedir.

Hizmetler genellikle adres defterleri, tercihler, yetkiler ve iletişim bilgileri dahil olmak üzere bir kullanıcı hakkında kapsamlı bilgilere erişim gerektirir. Bu bilgilerin çoğu gizlilik ve/veya mahremiyet gereksinimlerine tabi olduğundan, bu bilgilere erişimin kontrol edilmesi hayati önem taşımaktadır[9].

Kimlik Federasyonu

Ana makale: Federatif kimlik

Kimlik federasyonu, kullanıcı erişimini paylaşan ve kullanıcıların federasyona katılan sistemlerden birine kimlik doğrulaması yaparak oturum açmasına olanak tanıyan bir veya daha fazla sistemi kapsar. Birkaç sistem arasındaki bu güven genellikle “güven çevresi” olarak bilinir. Bu kurulumda bir sistem kimlik sağlayıcısı (IdP) olarak, diğer sistemler ise hizmet sağlayıcısı (SP) olarak görev yapar. Bir kullanıcı SP tarafından kontrol edilen bir hizmete erişmesi gerektiğinde, önce IdP'ye kimliğini doğrulatır. Başarılı kimlik doğrulamasının ardından IdP, SP'ye güvenli bir “bildirim” gönderir. “Güvenlik bildirimlerini tanımlamak için tasarlanmış bir işaretleme dili kullanılarak belirtilen SAML bildirimleri, bir doğrulayıcı tarafından hak talebinde bulunan birinin kimliği hakkında güvenen bir tarafa beyan yapmak için kullanılabilir. SAML bildirimleri isteğe bağlı olarak dijital olarak imzalanabilir.”

Sistem yetenekleri

Kimlik verilerinin oluşturulması, silinmesi, değiştirilmesinin yanı sıra, hem destekli hem de self servis kimlik yönetimi, uygulamalar tarafından kullanılacak iletişim bilgileri veya konum gibi ek varlık verilerini de kontrol eder.

Kimlik Doğrulama: Bir varlığın parola, parmak izi gibi biyometrik özellikler veya dokunmatik ekrandaki jest deseni gibi ayırt edici davranışlar kullanarak iddia ettiği kişi/şey olduğunun doğrulanması.

Yetkilendirme: Bir varlığın belirli bir uygulama bağlamında hangi işlemleri gerçekleştirebileceğini tanımlayan yetkilendirme bilgilerinin yönetilmesi. Örneğin, bir kullanıcı bir satış siparişi girme yetkisine sahipken, farklı bir kullanıcı bu sipariş için kredi talebini onaylama yetkisine sahip olabilir.

Roller: Roller, işlem grupları ve/veya diğer rollerdir. Kullanıcılara genellikle belirli bir iş veya iş fonksiyonu ile ilgili roller verilir.

Rollere verilen yetkiler, bu rolün verildiği tüm kullanıcıları etkin bir şekilde yetkilendirir.

Örneğin, bir kullanıcı yöneticisi rolü bir kullanıcının parolasını sıfırlama yetkisine sahip olabilirken, bir sistem yöneticisi rolü bir kullanıcıyı belirli bir sunucuya atama yetkisine sahip olabilir.

Delegasyon: Delegasyon, yerel yöneticilerin veya denetçilerin genel bir yönetici olmadan sistem değişiklikleri yapmasına veya bir kullanıcının başka bir kullanıcının kendi adına eylemler gerçekleştirmesine izin vermesine olanak tanır. Örneğin, bir kullanıcı ofisle ilgili bilgileri yönetme hakkını devredebilir.

Değişim: SAML protokolü, iki kimlik etki alanı arasında kimlik bilgisi alışverişi yapmak için kullanılan önemli bir araçtır. OpenID Connect de böyle bir protokoldür.Gizlilik

Kişisel bilgilerin bilgisayar ağlarına konulması kaçınılmaz olarak gizlilik endişelerini beraberinde getirir. Uygun korumalar olmadan veriler, bir gözetim toplumu oluşturmak için kullanılabilir.

Sosyal web ve çevrimiçi sosyal ağ hizmetleri kimlik yönetimini yoğun bir şekilde kullanmaktadır. Kullanıcıların kişisel bilgilerine erişimi nasıl yöneteceklerine karar vermelerine yardımcı olmak geniş bir endişe konusu haline gelmiştir.

Standardizasyon

ISO (ve daha spesifik olarak ISO/IEC JTC 1, SC27 IT Güvenlik teknikleri WG5 Kimlik Erişim Yönetimi ve Gizlilik teknikleri) kimlik yönetimi için kimlikle ilgili terimlerin tanımı da dahil olmak üzere kimlik yönetimi için bir çerçevenin detaylandırılması gibi bazı standardizasyon çalışmaları yürütmektedir (ISO 2009). Yayınlanmış standartlar ve mevcut çalışma öğeleri aşağıdakileri içermektedir:

ISO/IEC 24760-1 Kimlik yönetimi için bir çerçeve – Bölüm 1: Terminoloji ve kavramlar

ISO/IEC 24760-2 Kimlik yönetimi için bir çerçeve – Bölüm 2: Referans mimarisi ve gereksinimler

ISO/IEC DIS 24760-3 Kimlik yönetimi için bir çerçeve – Bölüm 3: Uygulama

ISO/IEC 29115 varlık kimlik doğrulama güvencesi

ISO/IEC 29146 Erişim yönetimi için bir çerçeve

ISO/IEC CD 29003 kimlik kanıtlama ve doğrulama

ISO/IEC 29100 gizlilik çerçevesi

ISO/IEC 29101 gizlilik mimarisi

ISO/IEC 29134 gizlilik etki değerlendirme metodolojisiÖrgütsel etkiler

Her kuruluşta normalde personelinin dijital kimliklerinin şemasını ve nesne kimlikleri veya nesne tanımlayıcıları (OID) ile temsil edilen kendi nesnelerini yönetmekten sorumlu bir rol veya departman vardır. Kimlik yönetiminin gözetimiyle ilgili kurumsal politikalar, süreçler ve prosedürler bazen Kimlik Yönetişimi ve Yönetimi (IGA) olarak adlandırılır. Bu tür araçların ne kadar etkin ve uygun kullanıldığı daha geniş yönetişim, risk yönetimi ve uyumluluk rejimlerinin kapsamına girer.

Yönetim sistemleri

Kimlik yönetimi sistemi, kurumsal veya ağlar arası kimlik yönetimi için kullanılabilecek bir bilgi sistemi veya teknoloji kümesini ifade eder.

Aşağıdaki terimler “kimlik yönetim sistemi” ile ilişkili olarak kullanılmaktadır:

Erişim yönetişim sistemi

Kimlik ve erişim yönetimi sistemi

Yetkilendirme yönetimi sistemi

Kullanıcı sağlama sistemiKimlik yönetimi, diğer adıyla kimlik ve erişim yönetimi (IAM), uygulamalar, veriler, sistemler ve bulut platformları gibi kaynaklara kullanıcı erişimini kimlik doğrulamak ve yetkilendirmek için çalışan bir kimlik güvenlik çerçevesidir. Yalnızca doğru kişilerin, doğru nedenlerle doğru araçlara atandığından emin olmayı amaçlar. Dijital ekosistemimiz gelişmeye devam ettikçe, kimlik yönetimi dünyası da gelişmektedir.

“Kimlik yönetimi” ve “erişim ve kimlik yönetimi” (veya AIM) terimleri, kimlik yönetimi başlığı altında birbirinin yerine kullanılmaktadır; kimlik yönetimi ise BT güvenliği, bilgi gizliliği ve gizlilik riski ile kullanılabilirlik ve e-kapsayıcılık çalışmaları şemsiyesi altına girmektedir.

Standartlar

SAML 2.0

OAuth

OpenID

Liberty Alliance - Federe kimlik yönetimini teşvik eden bir konsorsiyum

Shibboleth (Internet2) - Eğitim ortamlarına yönelik kimlik standartları

Küresel Güven Merkezi

Merkezi Kimlik Doğrulama Hizmeti

NIST SP 800-63Wikipedia makalesine göre “Kimlik ve Erişim Yönetimi”, Creative Commons Atıf‑AynıLisanslaPaylaş 4.0 Uluslararası Lisansı (CC BY‑SA 4.0) kapsamında mevcuttur. Kaynak: https://en.wikipedia.org/wiki/Identity_and_access_management