Identiteits- en toegangsbeheer (IAM of IdAM) of Identiteitsbeheer (IdM) is een raamwerk van beleidslijnen en technologieën om ervoor te zorgen dat de juiste gebruikers (die deel uitmaken van het ecosysteem dat verbonden is met of binnen een onderneming) de juiste toegang hebben tot technologische bronnen. IAM-systemen vallen onder de overkoepelende paraplu's van IT-beveiliging en gegevensbeheer. Identiteits- en toegangsbeheersystemen identificeren, verifiëren en controleren niet alleen de toegang voor individuen die gebruik zullen maken van IT-bronnen, maar ook de hardware en applicaties waartoe werknemers toegang moeten hebben.

De termen “identiteitsbeheer” (IdM) en “identiteits- en toegangsbeheer” worden door elkaar gebruikt op het gebied van het beheer van identiteitstoegang.

Identiteitsbeheersystemen, -producten, -toepassingen en -platforms beheren identificerende en aanvullende gegevens over entiteiten, waaronder individuen, computergerelateerde hardware en softwaretoepassingen.

IdM heeft betrekking op zaken als hoe gebruikers een identiteit krijgen, de rollen en soms de rechten die die identiteit verleent, de bescherming van die identiteit en de technologieën die die bescherming ondersteunen (bijv. netwerkprotocollen, digitale certificaten, wachtwoorden, enz.).

Definities

Auteur: Babbage

Licentie: CC0 1.0 Universeel Publiek Domein Toewijding

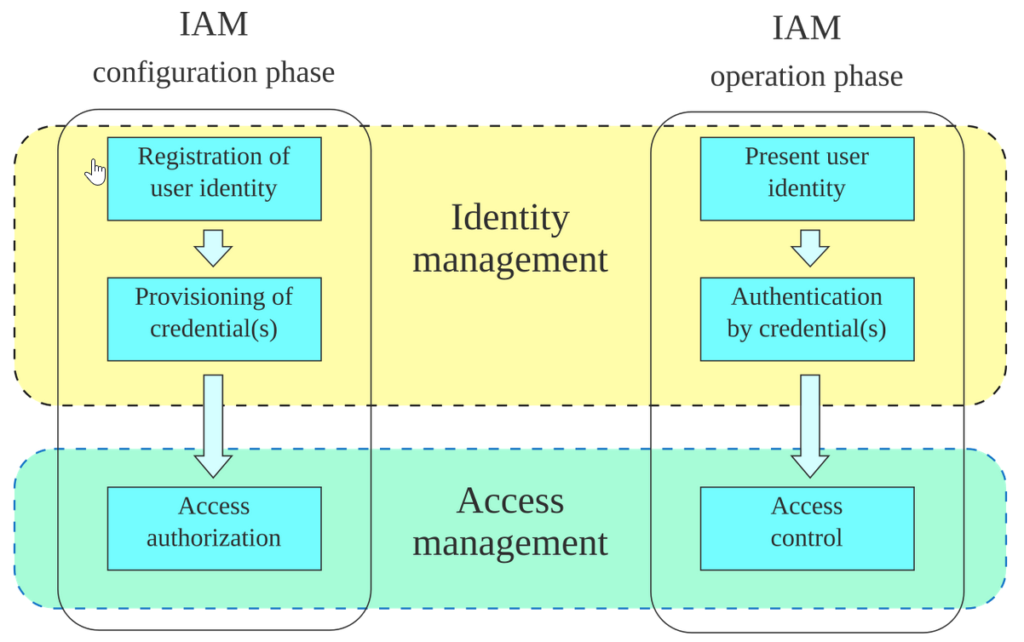

Identiteitsbeheer (IdM) - of identiteits- en toegangsbeheer (IAM) - is het organisatorische en technische proces voor het eerst registreren en autoriseren van toegangsrechten in de configuratiefase, en vervolgens in de exploitatiefase voor het identificeren, authenticeren en controleren van individuen of groepen mensen om toegang te krijgen tot applicaties, systemen of netwerken op basis van eerder geautoriseerde toegangsrechten. Identiteitsbeheer (IdM) is de taak van het beheren van informatie over gebruikers op computers. Dergelijke informatie omvat informatie die de identiteit van een gebruiker verifieert en informatie die gegevens en acties beschrijft waartoe ze toegang hebben en/of die ze mogen uitvoeren. Het omvat ook het beheer van beschrijvende informatie over de gebruiker en hoe en door wie die informatie kan worden geopend en gewijzigd. Naast gebruikers omvatten beheerde entiteiten meestal hardware en netwerkbronnen en zelfs applicaties. Het onderstaande diagram toont de relatie tussen de configuratie- en werkingsfasen van IAM, evenals het onderscheid tussen identiteitsbeheer en toegangsbeheer.

Het diagram toont de stappen van de configuratie- en operationele fasen van IAM (Identity and Access Management)

Toegangscontrole is het afdwingen van toegangsrechten die gedefinieerd zijn als onderdeel van toegangsautorisatie.

Digitale identiteit is de online aanwezigheid van een entiteit en omvat persoonlijke identificatiegegevens (PII) en aanvullende informatie. Zie de OESO- en NIST-richtlijnen voor de bescherming van PII. Het kan worden geïnterpreteerd als de codificatie van identiteitsnamen en attributen van een fysieke instantie op een manier die verwerking vergemakkelijkt.

Functie

In de echte context van engineering van online systemen kan identiteitsbeheer vijf basisfuncties omvatten:

Zuivere identiteitsfunctie: Aanmaken, beheren en verwijderen van identiteiten zonder rekening te houden met toegang of rechten

Functie voor gebruikerstoegang (inloggen): Bijvoorbeeld een smartcard en de bijbehorende gegevens die door een klant worden gebruikt om in te loggen op een dienst of diensten (een traditionele opvatting)

Servicefunctie: Een systeem dat gepersonaliseerde, rolgebaseerde, online, on-demand, multimedia (content), op aanwezigheid gebaseerde diensten levert aan gebruikers en hun apparaten.

Identiteitsfederatie: Een systeem dat vertrouwt op gefedereerde identiteit om een gebruiker te authenticeren zonder zijn wachtwoord te kennen

Auditfunctie: Bewaakt knelpunten, storingen en verdacht gedragZuivere identiteit

Een algemeen model van identiteit kan worden opgebouwd uit een kleine verzameling axioma's, bijvoorbeeld dat alle identiteiten in een gegeven naamruimte uniek zijn, of dat zulke identiteiten een specifieke relatie hebben met overeenkomstige entiteiten in de echte wereld. Een dergelijk axiomatisch model drukt “pure identiteit” uit in de zin dat het model niet beperkt wordt door een specifieke toepassingscontext.

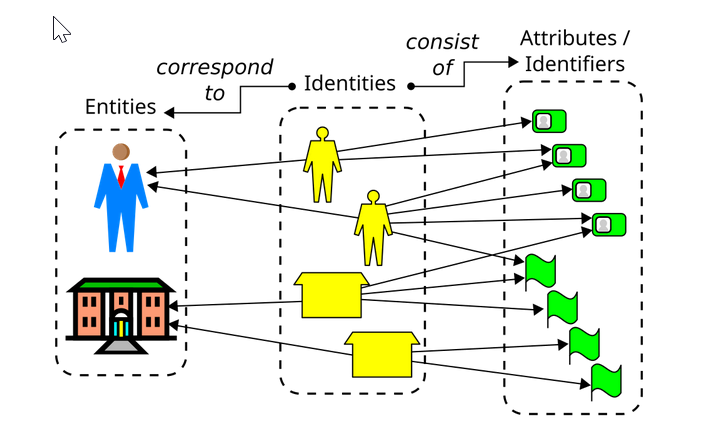

In het algemeen kan een entiteit (echt of virtueel) meerdere identiteiten hebben en elke identiteit kan meerdere attributen bevatten, waarvan sommige uniek zijn binnen een bepaalde naamruimte. Het onderstaande diagram illustreert de conceptuele relatie tussen identiteiten en entiteiten, evenals tussen identiteiten en hun attributen.

Afbeelding: “Identity-concept.svg”, gemaakt door Audun Jøsang, gelicentieerd onder de Creative Commons Naamsvermelding 3.0 Unported License (CC BY 3.0). Oorspronkelijke bron: https://commons.wikimedia.org/wiki/File:Identity-concept.svg(commons.wikimedia.org in Bing

In de meeste theoretische en alle praktische modellen van digitale identiteit bestaat een bepaald identiteitsobject uit een eindige reeks eigenschappen (attribuutwaarden). Deze eigenschappen leggen informatie vast over het object, hetzij voor doeleinden buiten het model of om het model te bedienen, bijvoorbeeld bij classificatie en retrieval. Een “puur identiteits”-model houdt zich strikt genomen niet bezig met de externe semantiek van deze eigenschappen.

De meest voorkomende afwijking van de “zuivere identiteit” in de praktijk doet zich voor bij eigenschappen die bedoeld zijn om een bepaald aspect van de identiteit te verzekeren, bijvoorbeeld een digitale handtekening of een softwaretoken die het model intern kan gebruiken om een bepaald aspect van de identiteit te verifiëren in overeenstemming met een extern doel. Voor zover het model een dergelijke semantiek intern uitdrukt, is het geen zuiver model.

Vergelijk deze situatie met eigenschappen die extern gebruikt kunnen worden voor informatiebeveiliging, zoals het beheren van toegang of rechten, maar die gewoon worden opgeslagen, onderhouden en opgehaald, zonder speciale behandeling door het model. De afwezigheid van externe semantiek binnen het model kwalificeert het als een “puur identiteit” model.

Identiteitsbeheer kan dus worden gedefinieerd als een verzameling operaties op een gegeven identiteitsmodel, of meer in het algemeen, als een verzameling mogelijkheden met betrekking tot dat model.

In de praktijk breidt identiteitsbeheer zich vaak uit om uit te drukken hoe modelinhoud moet worden verstrekt en afgestemd tussen meerdere identiteitsmodellen. Het proces van het afstemmen van accounts kan ook worden aangeduid als de-provisioning.[7]

Gebruikerstoegang

Gebruikerstoegang stelt gebruikers in staat om een specifieke digitale identiteit aan te nemen in applicaties, waardoor toegangscontroles kunnen worden toegewezen en geëvalueerd op basis van deze identiteit. Het gebruik van een enkele identiteit voor een bepaalde gebruiker in meerdere systemen vereenvoudigt de taken van beheerders en gebruikers. Het vereenvoudigt de toegangscontrole en -verificatie en stelt organisaties in staat om buitensporige privileges die aan één gebruiker worden toegekend tot een minimum te beperken. De beveiliging van gebruikerstoegang is cruciaal in dit proces, omdat het gaat om het beschermen van de integriteit en vertrouwelijkheid van gebruikersgegevens en het voorkomen van ongeautoriseerde toegang. Het implementeren van robuuste verificatiemechanismen, zoals multifactorauthenticatie (MFA), regelmatige beveiligingsaudits en strenge toegangscontroles, helpt gebruikersidentiteiten en gevoelige gegevens te beschermen. Gebruikerstoegang kan worden gevolgd vanaf het begin tot de beëindiging van gebruikerstoegang.

Wanneer organisaties een identiteitsbeheerproces of -systeem inzetten, is hun motivatie normaal gesproken niet primair het beheren van een set identiteiten, maar eerder het verlenen van de juiste toegangsrechten aan die entiteiten via hun identiteiten. Met andere woorden, toegangsbeheer is normaal gesproken de motivatie voor identiteitsbeheer en de twee procesreeksen zijn dan ook nauw met elkaar verbonden.

Diensten

Organisaties blijven diensten toevoegen, zowel voor interne gebruikers als voor klanten. Veel van dergelijke diensten vereisen identiteitsbeheer om deze diensten goed te kunnen leveren. Identiteitsbeheer wordt steeds vaker losgekoppeld van applicatiefuncties, zodat een enkele identiteit voor veel of zelfs alle activiteiten van een organisatie kan dienen.

Voor intern gebruik ontwikkelt identiteitsbeheer zich om de toegang tot alle digitale middelen te beheren, waaronder apparaten, netwerkapparatuur, servers, portals, content, applicaties en/of producten.

Diensten vereisen vaak toegang tot uitgebreide informatie over een gebruiker, waaronder adresboeken, voorkeuren, rechten en contactgegevens. Aangezien veel van deze informatie onderhevig is aan privacy- en/of vertrouwelijkheidseisen, is het beheren van de toegang ertoe van vitaal belang.[9]

Identiteitsfederatie

Hoofdartikel: Federatieve identiteit

Identiteitsfederatie bestaat uit een of meer systemen die gebruikerstoegang delen en gebruikers toestaan in te loggen op basis van authenticatie bij een van de systemen die deelnemen aan de federatie. Dit vertrouwen tussen verschillende systemen staat vaak bekend als een “vertrouwenscirkel”. In deze opzet fungeert één systeem als identiteitsprovider (IdP) en fungeren andere systemen als dienstverleners (SP's). Wanneer een gebruiker toegang nodig heeft tot een dienst die beheerd wordt door een SP, authenticeert hij zich eerst bij de IdP. Na succesvolle authenticatie stuurt de IdP een beveiligde “assertion” naar de SP. “SAML assertions, gespecificeerd met behulp van een markup taal bedoeld voor het beschrijven van security assertions, kunnen worden gebruikt door een verifier om een verklaring af te leggen aan een relying party over de identiteit van een aanvrager. SAML-assertions kunnen optioneel digitaal worden ondertekend.”

Systeemmogelijkheden

Naast het aanmaken, verwijderen en wijzigen van identiteitsgegevens van gebruikers, hetzij met hulp of zelfbediening, beheert identiteitsbeheer ook bijkomende entiteitsgegevens voor gebruik door applicaties, zoals contactgegevens of locatie.

Authenticatie: Verificatie dat een entiteit is wie/wat het beweert te zijn met behulp van een wachtwoord, biometrische gegevens zoals een vingerafdruk, of onderscheidend gedrag zoals een gebarenpatroon op een aanraakscherm.

Autorisatie: Het beheren van autorisatie-informatie die bepaalt welke operaties een entiteit kan uitvoeren in de context van een specifieke applicatie. Een gebruiker kan bijvoorbeeld gemachtigd zijn om een verkooporder in te voeren, terwijl een andere gebruiker gemachtigd is om de kredietaanvraag voor die order goed te keuren.

Rollen: Rollen zijn groepen van bewerkingen en/of andere rollen. Gebruikers krijgen rollen toegewezen die vaak gerelateerd zijn aan een bepaalde baan of functie.

Rollen worden autorisaties toegekend, die in feite alle gebruikers autoriseren aan wie de rol is toegekend.

Een gebruikersbeheerder kan bijvoorbeeld gemachtigd zijn om het wachtwoord van een gebruiker te resetten, terwijl een systeembeheerder de mogelijkheid heeft om een gebruiker aan een specifieke server toe te wijzen.

Delegatie: Met delegatie kunnen lokale beheerders of supervisors systeemaanpassingen uitvoeren zonder een globale beheerder of kan een gebruiker een andere gebruiker toestaan om acties uit te voeren in zijn naam. Een gebruiker kan bijvoorbeeld het recht om kantoorgerelateerde informatie te beheren delegeren.

Uitwisseling: Het SAML-protocol is een prominent middel dat wordt gebruikt om identiteitsinformatie uit te wisselen tussen twee identiteitsdomeinen. OpenID Connect is een ander dergelijk protocol.Privacy

Het plaatsen van persoonlijke informatie op computernetwerken leidt noodzakelijkerwijs tot zorgen over de privacy. Zonder de juiste bescherming kunnen de gegevens worden gebruikt om een controlemaatschappij te implementeren.

Het sociale web en online sociale netwerkdiensten maken veel gebruik van identiteitsbeheer. Gebruikers helpen om te beslissen hoe ze de toegang tot hun persoonlijke informatie willen beheren, is een belangrijk onderwerp geworden.

Standaardisatie

ISO (en meer specifiek ISO/IEC JTC 1, SC27 IT Security techniques WG5 Identity Access Management and Privacy techniques) voert een aantal standaardiseringswerkzaamheden uit voor identiteitsbeheer (ISO 2009), zoals de uitwerking van een raamwerk voor identiteitsbeheer, inclusief de definitie van identiteitsgerelateerde termen. De gepubliceerde normen en huidige werkitems omvatten het volgende:

ISO/IEC 24760-1 een kader voor identiteitsbeheer - Deel 1: Terminologie en concepten

ISO/IEC 24760-2 een kader voor identiteitsbeheer - Deel 2: Referentiearchitectuur en eisen

ISO/IEC DIS 24760-3 een kader voor identiteitsbeheer - Deel 3: Praktijk

ISO/IEC 29115 authenticatie van entiteiten

ISO/IEC 29146 een kader voor toegangsbeheer

ISO/IEC CD 29003 identiteitscontrole en -verificatie

ISO/IEC 29100 privacyraamwerk

ISO/IEC 29101 privacyarchitectuur

ISO/IEC 29134 methode voor privacyeffectbeoordelingImplicaties voor de organisatie

In elke organisatie is er gewoonlijk een rol of afdeling die verantwoordelijk is voor het beheer van het schema van digitale identiteiten van hun personeel en hun eigen objecten, die worden vertegenwoordigd door objectidentiteiten of objectidentifiers (OID). Het beleid van de organisatie en de processen en procedures met betrekking tot het toezicht op identiteitsbeheer worden soms aangeduid als Identity Governance and Administration (IGA). Hoe effectief en gepast dergelijke hulpmiddelen worden gebruikt, valt binnen het bereik van bredere bestuurs-, risicobeheer- en nalevingsregimes.

Beheersystemen

Een identiteitsbeheersysteem verwijst naar een informatiesysteem of een reeks technologieën die kunnen worden gebruikt voor identiteitsbeheer binnen een onderneming of netwerkoverschrijdend.

De volgende termen worden gebruikt in relatie tot “identiteitsbeheersysteem”:

Systeem voor toegangsbeheer

Systeem voor identiteits- en toegangsbeheer

Systeem voor toegangsbeheer

Systeem voor gebruikersbeheerIdentiteitsbeheer, ook bekend als identiteits- en toegangsbeheer (IAM), is een raamwerk voor identiteitsbeveiliging dat de toegang van gebruikers tot bronnen zoals applicaties, gegevens, systemen en cloudplatforms verifieert en autoriseert. Het moet ervoor zorgen dat alleen de juiste mensen toegang krijgen tot de juiste tools en om de juiste redenen. Naarmate ons digitale ecosysteem zich verder ontwikkelt, neemt ook de wereld van identiteitsbeheer toe.

“Identiteitsbeheer” en “toegangs- en identiteitsbeheer” (of AIM) zijn termen die door elkaar worden gebruikt onder de noemer identiteitsbeheer, terwijl identiteitsbeheer zelf valt onder de paraplu van IT-beveiliging en informatieprivacy en privacyrisico's, evenals studies naar bruikbaarheid en e-inclusie.

Normen

SAML 2.0

OAuth

OpenID

Liberty Alliance - Een consortium dat gefedereerd identiteitsbeheer promoot

Shibboleth (Internet2) - Identiteitsstandaarden gericht op onderwijsomgevingen

Wereldwijd vertrouwenscentrum

Centrale authenticatiedienst

NIST SP 800-63Gebaseerd op het Wikipedia-artikel “Identity and Access Management”, beschikbaar onder de Creative Commons Naamsvermelding-GelijkDelen 4.0 Internationale Licentie (CC BY-SA 4.0). Bron: https://en.wikipedia.org/wiki/Identity_and_access_management