Identitäts- und Zugriffsmanagement (IAM oder IdAM) oder Identitätsmanagement (IdM) ist ein Rahmenwerk von Richtlinien und Technologien, das sicherstellt, dass die richtigen Benutzer (Teil des Unternehmens-Ökosystems oder innerhalb eines Unternehmens) den entsprechenden Zugriff auf technologische Ressourcen haben. IAM-Systeme fallen unter die übergeordneten Bereiche IT-Sicherheit und Datenmanagement. Identitäts- und Zugriffsmanagementsysteme identifizieren, authentifizieren und kontrollieren nicht nur den Zugriff für Einzelpersonen, die IT-Ressourcen nutzen werden, sondern auch auf die Hardware und Anwendungen, auf die Mitarbeiter zugreifen müssen.

In den Bereich Identity-Access-Management werden die Begriffe “Identitätsmanagement” (IdM) und “Identity and Access Management” synonym verwendet.

Identitätsmanagementsysteme, Produkte, Anwendungen und Plattformen verwalten identifizierende und unterstützende Daten über Entitäten, zu denen Einzelpersonen, computerbezogene Hardware und Softwareanwendungen gehören.

IdM befasst sich mit Themen wie dem Erwerb einer Identität durch Benutzer, den Rollen und manchmal den Berechtigungen, die diese Identität gewährt, dem Schutz dieser Identität und den Technologien, die diesen Schutz unterstützen (z. B. Netzwerkprotokolle, digitale Zertifikate, Passwörter usw.).

Definitionen

Autor: Babbage

Lizenz CC0 1.0 Universelle Widmung des öffentlichen Bereichs

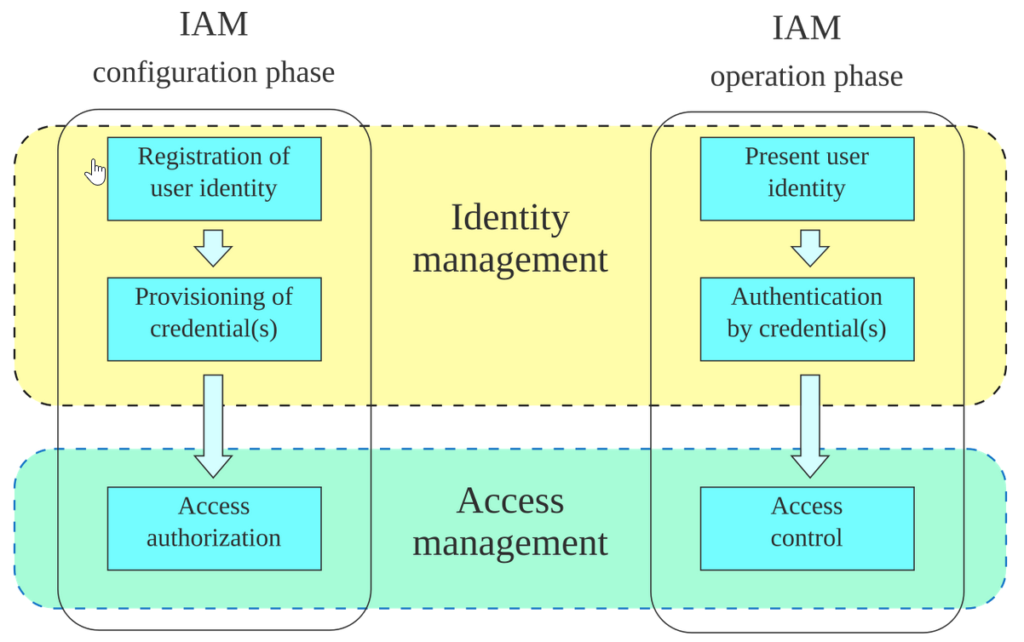

Identitätsmanagement (ID-Management) - oder Identitäts- und Zugriffsmanagement (IAM) - sind die organisatorischen und technischen Prozesse, um zunächst in der Konfigurationsphase Zugriffsrechte zu registrieren und zu autorisieren und dann in der Betriebsphase Einzelpersonen oder Gruppen von Personen zu identifizieren, zu authentifizieren und zu kontrollieren, damit sie auf der Grundlage der zuvor autorisierten Zugriffsrechte Zugang zu Anwendungen, Systemen oder Netzwerken erhalten. Identitätsmanagement (IdM) ist die Aufgabe, Informationen über Benutzer auf Computern zu kontrollieren. Zu diesen Informationen gehören Informationen, die die Identität eines Benutzers authentifizieren, sowie Informationen, die Daten und Aktionen beschreiben, zu denen er berechtigt ist und/oder die er ausführen darf. Dazu gehört auch die Verwaltung der beschreibenden Informationen über den Benutzer und die Art und Weise, wie und von wem auf diese Informationen zugegriffen und sie verändert werden können. Neben den Benutzern gehören zu den verwalteten Einheiten in der Regel auch Hardware- und Netzwerkressourcen und sogar Anwendungen. Das folgende Diagramm zeigt die Beziehung zwischen den Konfigurations- und Betriebsphasen von IAM sowie die Unterscheidung zwischen Identitäts- und Zugriffsmanagement.

Das Diagramm zeigt die Schritte der Konfigurations- und Betriebsphasen von IAM (Identity and Access Management)

Zugriffskontrolle ist die Durchsetzung von Zugriffsrechten, die im Rahmen der Zugriffsberechtigung definiert werden.

Digitale Identität ist die Online-Präsenz einer Entität und umfasst personenbezogene Daten (PII) und zusätzliche Informationen. Siehe die Leitlinien der OECD und des NIST zum Schutz von PII. Sie kann als die Kodierung von Identitätsnamen und Attributen einer physischen Instanz interpretiert werden, um die Verarbeitung zu erleichtern.

Funktion

Im realen Kontext des Engineerings von Online-Systemen kann die Identitätsverwaltung fünf grundlegende Funktionen umfassen:

Reine Identitätsfunktion: Erstellung, Verwaltung und Löschung von Identitäten ohne Berücksichtigung von Zugriffsrechten oder Berechtigungen

Benutzerzugriffsfunktion (Anmeldung): Zum Beispiel eine Smartcard und ihre zugehörigen Daten, die von einem Kunden verwendet werden, um sich bei einem oder mehreren Diensten anzumelden (traditionelle Sichtweise)

Servicefunktion: Ein System, das personalisierte, rollenbasierte, Online-, On-Demand-, Multimedia-(Inhalts-) und Präsenz-basierte Dienste für Benutzer und ihre Geräte bereitstellt

Identitätsföderation: Ein System, das sich auf föderierte Identitäten stützt, um einen Benutzer zu authentifizieren, ohne dessen Passwort zu kennen

Auditfunktion: Überwacht Engpässe, Fehlfunktionen und verdächtiges VerhaltenReine Identität

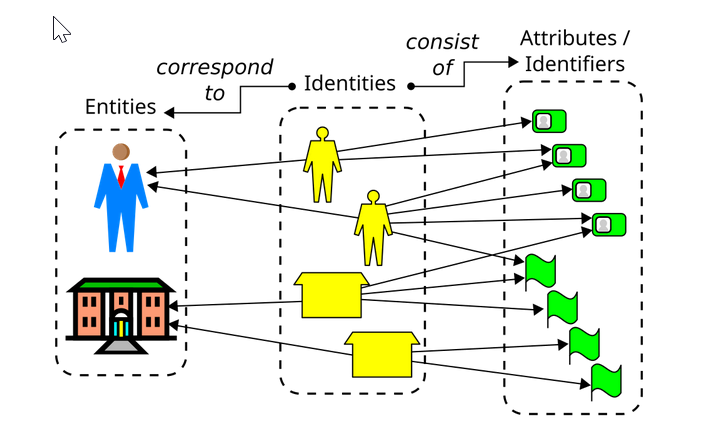

Ein allgemeines Modell von Identitäten kann aus einer kleinen Menge von Axiomen konstruiert werden, zum Beispiel, dass alle Identitäten in einem gegebenen Namensraum einzigartig sind, oder dass solche Identitäten eine spezifische Beziehung zu entsprechenden Entitäten in der realen Welt tragen. Ein solches axiomatische Modell drückt “reine Identität” in dem Sinne aus, dass das Modell nicht durch einen spezifischen Anwendungskontext eingeschränkt ist.

Im Allgemeinen kann eine Entität (real oder virtuell) mehrere Identitäten haben, und jede Identität kann mehrere Attribute umfassen, von denen einige innerhalb eines bestimmten Namensraums eindeutig sind. Die nachfolgende Abbildung verdeutlicht die konzeptionelle Beziehung zwischen Identitäten und Entitäten sowie zwischen Identitäten und ihren Attributen.

Bild: “Identity‑concept.svg”, erstellt von Audun Jøsang, lizenziert unter der Creative Commons Attribution 3.0 Unported Lizenz (CC BY 3.0). Originalquelle: https://commons.wikimedia.org/wiki/File:Identity-concept.svgcommons.wikimedia.org in Bing

In den meisten theoretischen und allen praktischen Modellen digitaler Identitäten besteht ein gegebenes Identitätsobjekt aus einer endlichen Menge von Eigenschaften (Attributwerten). Diese Eigenschaften speichern Informationen über das Objekt, entweder für Zwecke außerhalb des Modells oder zur Bedienung des Modells, beispielsweise bei der Klassifizierung und Abfrage. Ein “reines Identitäts”-Modell beschäftigt sich streng genommen nicht mit der externen Semantik dieser Eigenschaften.

Die häufigste Abweichung von der “reinen Identität” in der Praxis tritt bei Eigenschaften auf, die dazu dienen, einen Aspekt der Identität zu gewährleisten, beispielsweise eine digitale Signatur oder ein Software-Token, das das Modell intern zur Überprüfung eines Aspekts der Identität zur Erfüllung eines externen Zwecks verwenden kann. In dem Umfang, in dem das Modell solche Semantiken intern ausdrückt, ist es kein reines Modell.

Stellen Sie diese Situation kontrastierend Eigenschaften gegenüber, die extern für Zwecke der Informationssicherheit genutzt werden könnten, wie die Verwaltung von Zugriff oder Berechtigungen, die jedoch einfach nur gespeichert, gewartet und abgerufen werden, ohne eine besondere Behandlung durch das Modell. Das Fehlen externer Semantik innerhalb des Modells qualifiziert es als reines Identitätsmodell.

Identitätsmanagement kann somit als eine Menge von Operationen auf einem gegebenen Identitätsmodell oder allgemeiner als eine Menge von Fähigkeiten in Bezug darauf definiert werden.

In der Praxis erweitert sich das Identitätsmanagement oft auf die Art und Weise, wie Modellinhalte über mehrere Identitätsmodelle hinweg bereitgestellt und abgeglichen werden. Der Prozess des Abgleichs von Konten kann auch als De-Provisionierung bezeichnet werden.[7]

Benutzerzugriff

Benutzerzugriff ermöglicht es Benutzern, sich über Anwendungen hinweg eine bestimmte digitale Identität anzueignen, wodurch Zugriffskontrollen dieser Identität zugeordnet und gegen diese ausgewertet werden können. Die Verwendung einer einzigen Identität für einen gegebenen Benutzer über mehrere Systeme hinweg erleichtert den Administratoren und Benutzern die Aufgaben. Es vereinfacht die Überwachung und Überprüfung von Zugriffen und ermöglicht es den Organisationen, übermäßige, einem Benutzer gewährte Berechtigungen zu minimieren. Die Gewährleistung der Sicherheit des Benutzerzugriffs ist in diesem Prozess von entscheidender Bedeutung, da sie den Schutz der Integrität und Vertraulichkeit von Benutzeranmeldeinformationen und die Verhinderung unbefugten Zugriffs umfasst. Die Implementierung robuster Authentifizierungsmechanismen, wie z. B. Multi-Faktor-Authentifizierung (MFA), regelmäßige Sicherheitsaudits und strenge Zugriffskontrollen, trägt zum Schutz von Benutzeridentitäten und sensiblen Daten bei. Der Benutzerzugriff kann von der Initiierung bis zur Beendigung des Benutzerzugriffs nachverfolgt werden.

Wenn Organisationen einen Identitätsmanagementprozess oder ein -system einführen, ist ihre Motivation normalerweise nicht in erster Linie die Verwaltung einer Reihe von Identitäten, sondern vielmehr die Gewährung angemessener Zugriffsrechte für diese Entitäten über ihre Identitäten. Mit anderen Worten, das Zugriffsmanagement ist normalerweise die Motivation für das Identitätsmanagement und die beiden Prozesssätze sind folglich eng miteinander verbunden.

Dienstleistungen

Organisationen erweitern kontinuierlich Dienste für interne Benutzer und Kunden. Viele dieser Dienste erfordern ein Identitätsmanagement, um sie ordnungsgemäß bereitzustellen. Zunehmend wird das Identitätsmanagement von Anwendungsfunktionen getrennt, sodass eine einzige Identität für viele oder sogar alle Aktivitäten einer Organisation genutzt werden kann.

Für die interne Nutzung entwickelt sich das Identitätsmanagement weiter, um den Zugriff auf alle digitalen Assets zu steuern, einschließlich Geräten, Netzwerkausrüstung, Servern, Portalen, Inhalten, Anwendungen und/oder Produkten.

Dienste benötigen oft Zugriff auf umfangreiche Benutzerinformationen, einschließlich Adressbücher, Präferenzen, Berechtigungen und Kontaktdaten. Da viele dieser Informationen Datenschutz- und/oder Vertraulichkeitsbestimmungen unterliegen, ist die Kontrolle des Zugriffs darauf unerlässlich.[9]

Identitätsföderation

Hauptartikel: Föderierte Identität

Identitätsföderation umfasst ein oder mehrere Systeme, die Benutzerzugriff gemeinsam nutzen und es Benutzern ermöglichen, sich basierend auf der Authentifizierung bei einem der an der Föderation teilnehmenden Systeme anzumelden. Dieses Vertrauen zwischen mehreren Systemen wird oft als “Vertrauenskreis” bezeichnet. In dieser Konfiguration agiert ein System als Identitätsanbieter (IdP) und andere Systeme als Dienstanbieter (SPs). Wenn ein Benutzer auf einen vom SP kontrollierten Dienst zugreifen muss, authentifiziert er sich zunächst beim IdP. Nach erfolgreicher Authentifizierung sendet der IdP eine sichere “Assertion” an den SP. “SAML-Assertionen, spezifiziert in einer Auszeichnungssprache zur Beschreibung von Sicherheitsassertionen, können von einem Prüfer verwendet werden, um einem abhängigen Partner eine Aussage über die Identität eines Anspruchsstellers zu machen. SAML-Assertionen können optional digital signiert sein.”

Systemfähigkeiten

Neben der Erstellung, Löschung und Änderung von Benutzeridentitätsdaten, entweder mit Unterstützung oder durch Selbstbedienung, kontrolliert das Identitätsmanagement zusätzliche Entitätsdaten, die von Anwendungen verwendet werden können, z. B. Kontaktinformationen oder Standort.

Authentifizierung: Überprüfung, ob eine Einheit diejenige ist, die sie vorgibt zu sein, mit Hilfe eines Passworts, biometrischer Daten wie einem Fingerabdruck oder eines charakteristischen Verhaltens wie einem Gestenmuster auf einem Touchscreen.

Autorisierung: Die Verwaltung von Autorisierungsinformationen, die festlegen, welche Operationen eine Entität im Kontext einer bestimmten Anwendung durchführen kann. So kann beispielsweise ein Benutzer berechtigt sein, einen Kundenauftrag zu erfassen, während ein anderer Benutzer berechtigt ist, die Kreditanfrage für diesen Auftrag zu genehmigen.

Rollen: Rollen sind Gruppen von Vorgängen und/oder anderen Rollen. Den Benutzern werden Rollen zugewiesen, die oft mit einer bestimmten Stelle oder Funktion verbunden sind.

Rollen werden mit Berechtigungen ausgestattet, die alle Benutzer, denen die Rolle zugewiesen wurde, effektiv berechtigen.

Ein Benutzeradministrator kann zum Beispiel befugt sein, das Passwort eines Benutzers zurückzusetzen, während ein Systemadministrator die Möglichkeit hat, einen Benutzer einem bestimmten Server zuzuweisen.

Delegieren: Die Delegation ermöglicht es lokalen Administratoren oder Supervisoren, Systemänderungen ohne einen globalen Administrator vorzunehmen, oder einem Benutzer, einem anderen zu erlauben, Aktionen in seinem Namen durchzuführen. So könnte ein Benutzer beispielsweise das Recht delegieren, bürobezogene Informationen zu verwalten.

Austausch: Das SAML-Protokoll ist ein bekanntes Mittel für den Austausch von Identitätsinformationen zwischen zwei Identitätsdomänen. OpenID Connect ist ein weiteres solches Protokoll.Datenschutz

Das Hochladen personenbezogener Daten in Computernetzwerke wirft zwangsläufig Datenschutzbedenken auf. Ohne angemessenen Schutz können die Daten zur Umsetzung einer Überwachungsgesellschaft verwendet werden.

Soziale Netzwerke und Online-Dienste für soziale Vernetzung nutzen Identitätsmanagement intensiv. Die Unterstützung von Nutzern bei der Entscheidung, wie sie den Zugriff auf ihre persönlichen Daten verwalten, ist zu einem Anliegen von breiter Bedeutung geworden.

Standardisierung

Die ISO (und insbesondere ISO/IEC JTC 1, SC27 IT Security techniques WG5 Identity Access Management and Privacy techniques) führt Standardisierungsarbeiten im Bereich Identitätsmanagement (ISO 2009) durch, wie z.B. die Ausarbeitung eines Rahmens für das Identitätsmanagement, einschließlich der Definition identitätsbezogener Begriffe. Die veröffentlichten Standards und laufenden Arbeitspakete umfassen Folgendes:

ISO/IEC 24760-1 Rahmenwerk für Identitätsmanagement – Teil 1: Terminologie und Konzepte

ISO/IEC 24760-2 Rahmenwerk für Identitätsmanagement – Teil 2: Referenzarchitektur und Anforderungen

ISO/IEC DIS 24760-3 Rahmenwerk für Identitätsmanagement – Teil 3: Praxis

ISO/IEC 29115 Entitätsauthentifizierungsgarantie

ISO/IEC 29146 Rahmenwerk für Zugriffsmanagement

ISO/IEC CD 29003 Identitätsnachweis und -verifizierung

ISO/IEC 29100 Datenschutzrahmen

ISO/IEC 29101 Datenschutzarchitektur

ISO/IEC 29134 Methodik zur Datenschutz-FolgenabschätzungOrganisatorische Auswirkungen

In jeder Organisation gibt es normalerweise eine Rolle oder eine Abteilung, die für die Verwaltung des Schemas digitaler Identitäten ihrer Mitarbeiter und ihrer eigenen Objekte verantwortlich ist, die durch Objektidentitäten oder Objektkennungen (OID) repräsentiert werden. Die organisatorischen Richtlinien, Prozesse und Prozeduren im Zusammenhang mit der Überwachung des Identitätsmanagements werden manchmal als Identity Governance and Administration (IGA) bezeichnet. Wie effektiv und angemessen solche Werkzeuge eingesetzt werden, fällt in den Geltungsbereich umfassender Governance-, Risikomanagement- und Compliance-Regelungen.

Managementsysteme

Ein Identitätsmanagementsystem bezieht sich auf ein Informationssystem oder eine Reihe von Technologien, die für das unternehmens- oder netzwerkübergreifende Identitätsmanagement verwendet werden können.

Die folgenden Begriffe werden im Zusammenhang mit einem “Identitätsmanagementsystem” verwendet:

Zugangsverwaltungssystem

Identitäts- und Zugriffsmanagementsystem

Berechtigungsmanagementsystem

BenutzerbereitstellungssystemIdentitätsmanagement, auch bekannt als Identity and Access Management (IAM), ist ein Identitätssicherheitsframework, das die Authentifizierung und Autorisierung des Benutzerzugriffs auf Ressourcen wie Anwendungen, Daten, Systeme und Cloud-Plattformen gewährleistet. Es zielt darauf ab sicherzustellen, dass nur die richtigen Personen aus den richtigen Gründen mit den richtigen Werkzeugen ausgestattet werden. Da unser digitales Ökosystem weiter voranschreitet, entwickelt sich auch die Welt des Identitätsmanagements weiter.

“Identitätsmanagement” und “Zugriffs- und Identitätsmanagement” (kurz AIM) sind Begriffe, die unter dem Titel Identitätsmanagement synonym verwendet werden, während Identitätsmanagement selbst unter die IT-Sicherheit und den Schutz personenbezogener Daten sowie das Risikomanagement im Bereich Datenschutz und auch unter Studien zur Benutzerfreundlichkeit und E-Inklusion fällt.

Standards

SAML 2.0

OAuth

OpenID

Liberty Alliance – Ein Konsortium zur Förderung des föderierten Identitätsmanagements

Shibboleth (Internet2) – Identitätsstandards für den Bildungsbereich

Global Trust Center

Central Authentication Service

NIST SP 800-63Basierend auf dem Wikipedia-Artikel “Identity and Access Management”, verfügbar unter der Creative Commons Attribution-ShareAlike 4.0 International License (CC BY-SA 4.0). Quelle: https://en.wikipedia.org/wiki/Identity_and_access_management