Eine Public-Key-Infrastruktur (PKI) besteht aus einer Reihe von Rollen, Richtlinien, Hardware, Software und Verfahren, die zum Erstellen, Verwalten, Verteilen, Verwenden, Speichern und Widerrufen von digitalen Zertifikaten und zur Verwaltung der Verschlüsselung mit öffentlichen Schlüsseln erforderlich sind.

Der Zweck einer PKI besteht darin, die sichere elektronische Übertragung von Informationen für eine Reihe von Netzaktivitäten wie E-Commerce, Internet-Banking und vertrauliche E-Mails zu erleichtern. Sie wird für Aktivitäten benötigt, bei denen einfache Passwörter eine unzureichende Authentifizierungsmethode darstellen und ein strengerer Nachweis erforderlich ist, um die Identität der an der Kommunikation beteiligten Parteien zu bestätigen und die übertragenen Informationen zu validieren.

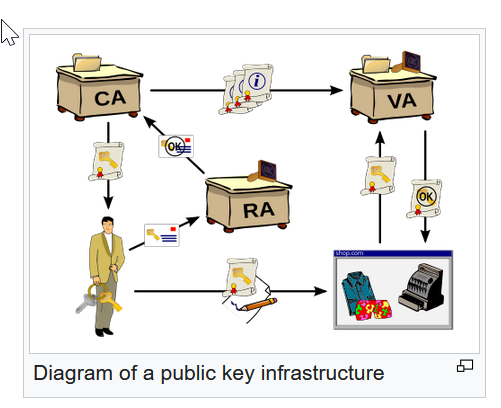

Bild: “Public-Key-Infrastructure.svg”, erstellt von Chris (Chrkl), lizenziert unter der Creative Commons Attribution-ShareAlike 3.0 Unported License (CC BY-SA 3.0). Quelle: https://commons.wikimedia.org/wiki/File:Public-Key-Infrastructure.svg(commons.wikimedia.org in Bing)

In der Kryptografie ist eine PKI eine Einrichtung, die öffentliche Schlüssel mit den jeweiligen Identitäten von Einheiten (wie Personen und Organisationen) verbindet. Die Verbindung wird durch einen Prozess der Registrierung und Ausstellung von Zertifikaten bei und durch eine Zertifizierungsstelle (CA) hergestellt. Je nach dem Sicherheitsniveau der Bindung kann dies durch einen automatisierten Prozess oder unter menschlicher Aufsicht erfolgen. Wenn dies über ein Netz erfolgt, muss ein sicheres Protokoll für die Zertifikatsregistrierung oder das Zertifikatsmanagement wie CMP verwendet werden.

Die PKI-Rolle, die von einer CA delegiert werden kann, um eine gültige und korrekte Registrierung zu gewährleisten, wird als Registrierungsstelle (RA) bezeichnet. Eine RA ist für die Annahme von Anträgen auf digitale Zertifikate und die Authentifizierung der antragstellenden Einrichtung zuständig. Im RFC 3647 der Internet Engineering Task Force wird eine RA wie folgt definiert: “Eine Instanz, die für eine oder mehrere der folgenden Funktionen verantwortlich ist: die Identifizierung und Authentifizierung von Zertifikatsantragstellern, die Genehmigung oder Ablehnung von Zertifikatsanträgen, die Einleitung von Zertifikatswiderrufen oder -sperrungen unter bestimmten Umständen, die Bearbeitung von Zertifikatswiderrufen oder -sperrungen durch Abonnenten und die Genehmigung oder Ablehnung von Anträgen von Abonnenten auf Erneuerung oder Neuverschlüsselung ihrer Zertifikate. RAs signieren oder stellen jedoch keine Zertifikate aus (d. h. eine RA wird mit bestimmten Aufgaben im Namen einer CA betraut). ”Microsoft hat zwar eine untergeordnete CA als RA bezeichnet, doch ist dies gemäß den X.509 PKI-Standards nicht korrekt. RAs haben nicht die Signierbefugnis einer CA und verwalten nur die Überprüfung und Bereitstellung von Zertifikaten. Im Fall der Microsoft PKI wird die RA-Funktionalität also entweder durch die Microsoft Certificate Services-Website oder durch die Active Directory Certificate Services bereitgestellt, die die Microsoft Enterprise CA und die Zertifikatsrichtlinien durch Zertifikatsvorlagen durchsetzen und die Zertifikatsregistrierung (manuell oder automatisch) verwalten. Bei eigenständigen Microsoft-Zertifizierungsstellen gibt es keine RA-Funktion, da alle Verfahren zur Steuerung der Zertifizierungsstelle auf dem Verwaltungs- und Zugriffsverfahren basieren, das mit dem System, das die Zertifizierungsstelle hostet, und der Zertifizierungsstelle selbst und nicht mit Active Directory verbunden ist. Die meisten kommerziellen Nicht-Microsoft-PKI-Lösungen bieten eine eigenständige RA-Komponente.

Eine Entität muss innerhalb jeder CA-Domäne auf der Grundlage von Informationen über diese Entität eindeutig identifizierbar sein. Eine dritte Validierungsstelle (VA) kann diese Entitätsinformationen im Namen der CA bereitstellen.

Der X.509-Standard definiert das gebräuchlichste Format für Zertifikate öffentlicher Schlüssel.

Fähigkeiten

PKI bietet “Vertrauensdienste” an - im Klartext: Vertrauen in die Aktionen oder Ergebnisse von Entitäten, seien es Menschen oder Computer. Die Ziele von Vertrauensdiensten berücksichtigen eine oder mehrere der folgenden Fähigkeiten: Vertraulichkeit, Integrität und Authentizität (CIA).

Vertraulichkeit: Die Gewissheit, dass keine Einrichtung böswillig oder unwissentlich eine Nutzlast im Klartext einsehen kann. Die Daten werden verschlüsselt, um sie geheim zu halten, so dass sie, selbst wenn sie gelesen würden, als Kauderwelsch erscheinen. Die vielleicht häufigste Verwendung von PKI für Vertraulichkeitszwecke ist im Zusammenhang mit der Transport Layer Security (TLS) zu sehen. TLS ist eine Funktion, die die Sicherheit von Daten während der Übertragung gewährleistet. Ein klassisches Beispiel für den Einsatz von TLS zu Vertraulichkeitszwecken ist die Verwendung eines Webbrowsers zur Anmeldung bei einem Dienst, der auf einer internetbasierten Website gehostet wird, indem ein Passwort eingegeben wird.

Integrität: Die Gewissheit, dass, wenn eine Einrichtung die übermittelten Daten auch nur im Geringsten verändert (manipuliert), dies offensichtlich wäre, da die Integrität beeinträchtigt wäre. Oft ist es nicht von größter Wichtigkeit zu verhindern, dass die Integrität beeinträchtigt wird (manipulationssicher), jedoch ist es von größter Wichtigkeit, dass im Falle einer Beeinträchtigung der Integrität ein eindeutiger Beweis dafür vorliegt (manipulationssicher).

Authentizität: Die Gewissheit, dass eine Einrichtung i) sicher weiß, mit wem sie sich verbindet, und/oder ii) ihre eigene Legitimität nachweisen kann, wenn sie sich mit einem geschützten Dienst verbindet. Ersteres wird als Serverzertifikat-Authentifizierung bezeichnet und typischerweise bei der Anmeldung an einem Webserver verwendet. Letzteres wird als Client-Zertifikat-Authentifizierung bezeichnet, die beispielsweise bei der Anmeldung mit einer Smartcard verwendet wird, auf der ein digitales Zertifikat und ein privater Schlüssel gespeichert sind.

Gestaltung

Die Public-Key-Kryptografie ist eine kryptografische Technik, die es Unternehmen ermöglicht, in einem unsicheren öffentlichen Netz sicher zu kommunizieren und die Identität eines Unternehmens durch digitale Signaturen zuverlässig zu überprüfen.

Eine Public-Key-Infrastruktur (PKI) ist ein System für die Erstellung, Speicherung und Verteilung von digitalen Zertifikaten, mit denen überprüft werden kann, ob ein bestimmter öffentlicher Schlüssel zu einer bestimmten Einrichtung gehört. Die PKI erstellt digitale Zertifikate, die öffentliche Schlüssel auf Entitäten abbilden, speichert diese Zertifikate sicher in einem zentralen Repository und widerruft sie bei Bedarf.

Eine PKI besteht aus:

- Eine Zertifizierungsstelle (CA), die die digitalen Zertifikate speichert, ausstellt und signiert;

- Eine Registrierungsstelle (Registration Authority, RA), die die Identität von Einrichtungen überprüft, die die Speicherung ihrer digitalen Zertifikate bei der CA beantragen;

- Ein zentrales Verzeichnis, ein sicherer Ort, an dem Schlüssel gespeichert und indiziert werden;

- Ein Zertifikatsverwaltungssystem, das z. B. den Zugriff auf gespeicherte Zertifikate oder die Lieferung der auszustellenden Zertifikate verwaltet;

- Eine Zertifikatsrichtlinie, die die Anforderungen der PKI an ihre Verfahren festlegt. Sie soll Außenstehenden die Möglichkeit geben, die Vertrauenswürdigkeit der PKI zu analysieren.

Methoden der Zertifizierung

Zertifizierungsstellen

Hauptartikel: Zertifizierungsstelle

Die Hauptaufgabe der CA besteht darin, den an einen bestimmten Benutzer gebundenen öffentlichen Schlüssel digital zu signieren und zu veröffentlichen. Dies geschieht unter Verwendung des eigenen privaten Schlüssels der CA, so dass das Vertrauen in den Benutzerschlüssel von dem Vertrauen in die Gültigkeit des CA-Schlüssels abhängt. Handelt es sich bei der CA um eine dritte Partei, die vom Benutzer und dem System getrennt ist, so wird sie als Registration Authority (RA) bezeichnet, die von der CA getrennt sein kann, aber nicht muss. Die Schlüssel-Benutzer-Bindung wird je nach dem Grad der Sicherheit der Bindung durch Software oder unter menschlicher Aufsicht hergestellt.

Der Begriff Vertrauensperson (Trusted Third Party, TTP) kann auch für eine Zertifizierungsstelle (Certificate Authority, CA) verwendet werden. Außerdem wird PKI selbst oft als Synonym für eine CA-Implementierung verwendet.

Zertifikatssperrung

Hauptartikel: Widerruf von Zertifikaten

Ein Zertifikat kann vor Ablauf seiner Gültigkeit widerrufen werden, was signalisiert, dass es nicht mehr gültig ist. Ohne Widerruf wäre ein Angreifer in der Lage, ein solches kompromittiertes oder falsch ausgestelltes Zertifikat bis zum Ablauf der Gültigkeit auszunutzen. Daher ist der Widerruf ein wichtiger Bestandteil einer Public-Key-Infrastruktur. Der Widerruf wird von der ausstellenden Zertifizierungsstelle vorgenommen, die eine kryptografisch beglaubigte Erklärung über den Widerruf abgibt.

Bei der Weitergabe von Sperrinformationen an Clients muss die Rechtzeitigkeit der Entdeckung einer Sperrung (und damit das Zeitfenster, in dem ein Angreifer ein kompromittiertes Zertifikat ausnutzen kann) gegen den Ressourcenverbrauch bei der Abfrage des Sperrstatus und gegen Datenschutzbedenken abgewogen werden. Wenn Sperrinformationen nicht verfügbar sind (entweder aufgrund eines Unfalls oder eines Angriffs), müssen die Clients entscheiden, ob sie ein Zertifikat als gesperrt behandeln (und damit die Verfügbarkeit verschlechtern) oder ob sie es als nicht gesperrt behandeln (und Angreifern erlauben, die Sperrung zu umgehen).

Aufgrund der Kosten für Widerrufsprüfungen und der Auswirkungen auf die Verfügbarkeit von potenziell unzuverlässigen Remote-Diensten beschränken die Webbrowser die Widerrufsprüfungen, die sie durchführen, und sind in den Fällen, in denen sie dies tun, "fail-soft". Zertifikatswiderrufslisten sind für den routinemäßigen Einsatz zu bandbreitenintensiv, und das Online Certificate Status Protocol verursacht Verbindungslatenz und Datenschutzprobleme. Andere Verfahren wurden vorgeschlagen, aber noch nicht erfolgreich eingesetzt, um eine ausfallsichere Prüfung zu ermöglichen.

Marktanteil der Emittenten

In diesem Modell der Vertrauensbeziehungen ist eine CA eine vertrauenswürdige dritte Partei, der sowohl der Zertifikatsinhaber als auch die Partei, die sich auf das Zertifikat verlässt, vertrauen.

In einem Bericht von NetCraft aus dem Jahr 2015, dem Industriestandard für die Überwachung aktiver TLS-Zertifikate (Transport Layer Security), heißt es: “Obwohl das globale [TLS]-Ökosystem wettbewerbsfähig ist, wird es von einer Handvoll großer Zertifizierungsstellen dominiert - drei Zertifizierungsstellen (Symantec, Sectigo, GoDaddy) machen drei Viertel aller ausgestellten [TLS]-Zertifikate auf öffentlich zugänglichen Webservern aus. Den Spitzenplatz hat Symantec (bzw. VeriSign, bevor es von Symantec aufgekauft wurde) seit Beginn [unserer] Erhebung inne, auf das derzeit knapp ein Drittel aller Zertifikate entfällt. Um die Auswirkungen unterschiedlicher Methoden zu verdeutlichen, hat Symantec unter der Million meistgenutzter Websites 44% der gültigen, vertrauenswürdigen Zertifikate ausgestellt - deutlich mehr als sein Gesamtmarktanteil.”

Nach erheblichen Problemen bei der Verwaltung der Zertifikatsausstellung misstrauten alle wichtigen Akteure ab 2017 bis 2021 schrittweise den von Symantec ausgestellten Zertifikaten.

Temporäre Zertifikate und Single Sign-On

Bei diesem Ansatz fungiert ein Server als Offline-Zertifizierungsstelle innerhalb eines Single-Sign-On-Systems. Ein Single-Sign-On-Server stellt digitale Zertifikate für das Client-System aus, speichert sie aber nicht. Die Benutzer können Programme usw. mit dem temporären Zertifikat ausführen. Diese Lösungsvariante findet man häufig bei X.509-basierten Zertifikaten.

Ab September 2020 wird die Gültigkeit des TLS-Zertifikats auf 13 Monate reduziert.

Netz des Vertrauens

Hauptartikel: Netz des Vertrauens

Ein alternativer Ansatz für das Problem der öffentlichen Authentifizierung von Informationen mit öffentlichen Schlüsseln ist das Web-of-Trust-Verfahren, bei dem selbstsignierte Zertifikate und Bescheinigungen Dritter für diese Zertifikate verwendet werden. Der Begriff “Vertrauensnetz” impliziert nicht die Existenz eines einzigen Vertrauensnetzes oder eines gemeinsamen Vertrauenspunktes, sondern eines von einer beliebigen Anzahl von potenziell unzusammenhängenden “Vertrauensnetzen”. Beispiele für Implementierungen dieses Ansatzes sind PGP (Pretty Good Privacy) und GnuPG (eine Implementierung von OpenPGP, der standardisierten Spezifikation von PGP). Da PGP und seine Implementierungen die Verwendung digitaler E-Mail-Signaturen zur Selbstveröffentlichung von Informationen über öffentliche Schlüssel erlauben, ist es relativ einfach, ein eigenes Netz des Vertrauens zu schaffen.

Einer der Vorteile des “Web of Trust”, wie bei PGP, besteht darin, dass es mit einer PKI-Zertifizierungsstelle zusammenarbeiten kann, der alle Parteien in einer Domäne voll vertrauen (z. B. eine interne Zertifizierungsstelle in einem Unternehmen) und die bereit ist, als vertrauenswürdiger Introducer Zertifikate zu garantieren. Wenn das "Netz des Vertrauens" vollständig vertrauenswürdig ist, dann bedeutet das Vertrauen in ein Zertifikat, dass allen Zertifikaten in diesem Netz Vertrauen entgegengebracht wird, was in der Natur eines solchen Netzes liegt. Eine PKI ist nur so wertvoll wie die Standards und Praktiken, die die Ausstellung von Zertifikaten kontrollieren, und die Einbeziehung von PGP oder eines persönlich eingerichteten "Web of Trust" könnte die Vertrauenswürdigkeit der PKI-Implementierung eines Unternehmens oder einer Domäne erheblich beeinträchtigen.

Das Konzept des "Web of Trust" wurde erstmals 1992 vom PGP-Erfinder Phil Zimmermann im Handbuch für PGP Version 2.0 vorgestellt:

Im Laufe der Zeit werden Sie Schlüssel von anderen Personen sammeln, die Sie als vertrauenswürdige Introducer benennen möchten. Alle anderen werden ihre eigenen vertrauenswürdigen Introducer wählen. Und jeder wird nach und nach eine Sammlung von Zertifizierungssignaturen von anderen Personen sammeln und mit seinem Schlüssel verteilen, in der Erwartung, dass jeder, der sie erhält, mindestens einer oder zwei der Signaturen vertraut. So entsteht ein dezentralisiertes, fehlertolerantes Netz des Vertrauens für alle öffentlichen Schlüssel.

Einfache Infrastruktur für öffentliche Schlüssel

Hauptartikel: Einfache Public-Key-Infrastruktur

Eine weitere Alternative, die sich nicht mit der öffentlichen Authentifizierung von Informationen über öffentliche Schlüssel befasst, ist die einfache Public-Key-Infrastruktur (SPKI), die aus drei unabhängigen Bemühungen hervorgegangen ist, die Komplexität von X.509 und dem Vertrauensnetz von PGP zu überwinden. SPKI verknüpft Benutzer nicht mit Personen, da dem Schlüssel vertraut wird und nicht der Person. SPKI verwendet keinen Begriff von Vertrauen, da der Prüfer auch der Aussteller ist. Diese Art von PKI ist besonders nützlich für die Integration von PKI, die sich nicht auf Dritte für Zertifikatsautorisierung, Zertifikatsinformationen usw. stützen; ein gutes Beispiel hierfür ist ein luftgekoppeltes Netzwerk in einem Büro.

Dezentralisierte PKI

Mit dezentralen Identifikatoren (DIDs) entfällt die Abhängigkeit von zentralen Registern für Identifikatoren sowie von zentralen Zertifizierungsstellen für die Schlüsselverwaltung, wie sie bei hierarchischen PKI üblich ist. In Fällen, in denen das DID-Register ein verteiltes Hauptbuch ist, kann jede Einheit als ihre eigene Stammautorität fungieren. Diese Architektur wird als dezentralisierte PKI (DPKI) bezeichnet.

Geschichte

Die Entwicklung der PKI begann in den frühen 1970er Jahren beim britischen Geheimdienst GCHQ, wo James Ellis, Clifford Cocks und andere wichtige Entdeckungen in Bezug auf Verschlüsselungsalgorithmen und Schlüsselverteilung machten. Da die Entwicklungen beim GCHQ streng geheim sind, wurden die Ergebnisse dieser Arbeit bis Mitte der 1990er Jahre geheim gehalten und nicht öffentlich bekannt gegeben.

Die Veröffentlichung des sicheren Schlüsselaustauschs und der asymmetrischen Schlüsselalgorithmen im Jahr 1976 durch Diffie, Hellman, Rivest, Shamir und Adleman hat die sichere Kommunikation völlig verändert. Mit der weiteren Entwicklung der digitalen elektronischen Hochgeschwindigkeitskommunikation (Internet und seine Vorläufer) wurde die Notwendigkeit deutlich, Wege zu finden, auf denen die Nutzer sicher miteinander kommunizieren konnten, und als weitere Folge davon, Wege, auf denen die Nutzer sicher sein konnten, mit wem sie tatsächlich interagierten.

Es wurden verschiedene kryptografische Protokolle erfunden und analysiert, in denen die neuen kryptografischen Primitive wirksam eingesetzt werden konnten. Mit der Erfindung des World Wide Web und seiner raschen Verbreitung wurde der Bedarf an Authentifizierung und sicherer Kommunikation noch größer. Kommerzielle Gründe allein (z. B. elektronischer Geschäftsverkehr, Online-Zugang zu geschützten Datenbanken über Webbrowser) waren ausreichend. Taher Elgamal und andere bei Netscape entwickelten das SSL-Protokoll (‘https’ in Web-URLs); es umfasste die Erstellung von Schlüsseln, die Server-Authentifizierung (vor v3 nur in einer Richtung) usw. Damit wurde eine PKI-Struktur für Web-Benutzer/Sites geschaffen, die eine sichere Kommunikation wünschen.

Anbieter und Unternehmer sahen die Möglichkeit eines großen Marktes, gründeten Unternehmen (oder neue Projekte in bestehenden Unternehmen) und begannen, sich für die rechtliche Anerkennung und den Schutz vor Haftung einzusetzen. Ein Technologieprojekt der American Bar Association veröffentlichte eine umfassende Analyse einiger vorhersehbarer rechtlicher Aspekte des PKI-Betriebs (siehe ABA-Leitlinien für digitale Signaturen), und kurz darauf begannen mehrere US-Bundesstaaten (Utah war 1995 der erste) und andere Gerichtsbarkeiten in der ganzen Welt, Gesetze zu erlassen und Vorschriften zu erlassen. Verbrauchergruppen warfen Fragen zum Datenschutz, zum Zugang und zu Haftungsaspekten auf, die in einigen Rechtsordnungen stärker berücksichtigt wurden als in anderen.

Die erlassenen Gesetze und Vorschriften waren unterschiedlich, es gab technische und betriebliche Probleme bei der Umsetzung von PKI-Systemen in einen erfolgreichen kommerziellen Betrieb, und die Fortschritte waren viel langsamer, als die Pioniere es sich vorgestellt hatten.

In den ersten Jahren des 21. Jahrhunderts war die zugrundeliegende kryptografische Technik eindeutig nicht einfach richtig einzusetzen. Es war nicht einfach, (manuelle oder automatische) Betriebsverfahren korrekt zu entwerfen (und selbst wenn sie entworfen waren, sie perfekt auszuführen, was die Technik erforderte). Die vorhandenen Normen waren unzureichend.

PKI-Anbieter haben einen Markt gefunden, aber es ist nicht ganz der Markt, den man sich Mitte der 90er Jahre vorstellte, und er ist sowohl langsamer als auch auf etwas andere Weise gewachsen, als man erwartet hatte. PKI haben einige der erwarteten Probleme nicht gelöst, und mehrere große Anbieter haben ihr Geschäft aufgegeben oder wurden von anderen übernommen. Die größte PKI-Implementierung ist bis heute die PKI-Infrastruktur der Defense Information Systems Agency (DISA) für das Common Access Cards-Programm.

Verwendet

PKIs der einen oder anderen Art und von verschiedenen Anbietern haben viele Verwendungszwecke, einschließlich der Bereitstellung öffentlicher Schlüssel und Bindungen an Benutzeridentitäten, die für verwendet werden:

Verschlüsselung und/oder Absenderauthentifizierung von E-Mail-Nachrichten (z. B. mit OpenPGP oder S/MIME);

Verschlüsselung und/oder Authentifizierung von Dokumenten (z. B. die Standards XML-Signatur oder XML-Verschlüsselung, wenn die Dokumente als XML kodiert sind);

Authentifizierung von Benutzern gegenüber Anwendungen (z. B. Smartcard-Anmeldung, Client-Authentifizierung mit SSL/TLS). Es gibt experimentelle Verwendung für digital signierte HTTP-Authentifizierung in den Projekten Enigform und mod_openpgp;

Bootstrapping sicherer Kommunikationsprotokolle wie Internet Key Exchange (IKE) und SSL/TLS. Bei diesen beiden Protokollen werden für den anfänglichen Aufbau eines sicheren Kanals (einer “Sicherheitsassoziation”) asymmetrische Schlüssel, d.h. öffentliche Schlüssel, verwendet, während die eigentliche Kommunikation schneller mit symmetrischen Schlüsseln, d.h. geheimen Schlüsseln, erfolgt;

Mobile Signaturen sind elektronische Signaturen, die mit einem mobilen Gerät erstellt werden und sich auf Signatur- oder Zertifizierungsdienste in einer ortsunabhängigen Telekommunikationsumgebung stützen;

Das Internet der Dinge erfordert eine sichere Kommunikation zwischen Geräten, denen beide Seiten vertrauen. Eine Public-Key-Infrastruktur ermöglicht es den Geräten, X.509-Zertifikate zu erhalten und zu erneuern, die verwendet werden, um Vertrauen zwischen den Geräten herzustellen und die Kommunikation mit TLS zu verschlüsseln.

Open-Source-Implementierungen

OpenSSL ist die einfachste Form einer CA und ein Werkzeug für PKI. Es handelt sich um ein in C entwickeltes Toolkit, das in allen wichtigen Linux-Distributionen enthalten ist und sowohl zum Aufbau einer eigenen (einfachen) CA als auch für PKI-fähige Anwendungen verwendet werden kann. (Apache lizenziert)

EJBCA ist eine in Java entwickelte CA-Implementierung mit vollem Funktionsumfang und für Unternehmen geeignet. Sie kann zur Einrichtung einer CA sowohl für den internen Gebrauch als auch als Dienst verwendet werden. (LGPL lizenziert)

XiPKI, CA und OCSP-Responder. Mit SHA-3-Unterstützung, implementiert in Java. (Apache lizenziert)

XCA ist eine grafische Schnittstelle und eine Datenbank. XCA verwendet OpenSSL für die zugrunde liegenden PKI-Operationen.

DogTag ist eine voll funktionsfähige CA, die im Rahmen des Fedora-Projekts entwickelt und gepflegt wird.

CFSSL ist ein von CloudFlare entwickeltes Open-Source-Toolkit zum Signieren, Überprüfen und Bündeln von TLS-Zertifikaten. (BSD 2-Klausel lizenziert)

Vault-Tool zur sicheren Verwaltung von Geheimnissen (einschließlich TLS-Zertifikaten), entwickelt von HashiCorp (Mozilla Public License 2.0 lizenziert)

Boulder, eine auf ACME basierende und in Go geschriebene CA. Boulder ist die Software, auf der Let's Encrypt läuft.

Kritik

Siehe auch: X.509 § Sicherheit, Comodo Group § Vorfall aus dem Jahr 2011 und Diginotar § Ausstellung betrügerischer Zertifikate

Manche argumentieren, dass der Erwerb von Zertifikaten für die Sicherung von Websites durch SSL/TLS und die Sicherung von Software durch Code Signing für kleine Unternehmen ein kostspieliges Unterfangen ist. Das Aufkommen kostenloser Alternativen, wie Let's Encrypt, hat dies jedoch geändert. HTTP/2, die neueste Version des HTTP-Protokolls, erlaubt in der Theorie ungesicherte Verbindungen; in der Praxis haben die großen Browserhersteller klargestellt, dass sie dieses Protokoll nur über eine PKI-gesicherte TLS-Verbindung unterstützen würden. Die Webbrowser, die HTTP/2 implementieren, darunter Chrome, Firefox, Opera und Edge, unterstützen HTTP/2 nur über TLS, indem sie die ALPN-Erweiterung des TLS-Protokolls verwenden. Um die Geschwindigkeitsvorteile von HTTP/2 nutzen zu können, wären Website-Betreiber also gezwungen, von Unternehmen kontrollierte SSL/TLS-Zertifikate zu erwerben.

Derzeit werden die meisten Webbrowser mit vorinstallierten Zwischenzertifikaten ausgeliefert, die von einer Zertifizierungsstelle ausgestellt und signiert werden, und zwar mit öffentlichen Schlüsseln, die von so genannten Stammzertifikaten zertifiziert sind. Dies bedeutet, dass die Browser eine große Anzahl verschiedener Zertifikatsanbieter mitführen müssen, was das Risiko einer Schlüsselkompromittierung erhöht.

Wenn bekannt ist, dass ein Schlüssel kompromittiert ist, könnte dies durch Widerruf des Zertifikats behoben werden, aber eine solche Kompromittierung ist nicht leicht zu erkennen und kann eine große Sicherheitslücke darstellen. Die Browser müssen einen Sicherheitspatch herausgeben, um Zwischenzertifikate zu widerrufen, die von einer kompromittierten Stammzertifizierungsstelle ausgestellt wurden.

Basierend auf dem Wikipedia-Artikel “Public Key Infrastructure”, verfügbar unter der Creative Commons Attribution-ShareAlike 4.0 International License (CC BY-SA 4.0). Quelle: https://en.wikipedia.org/wiki/Public_key_infrastructure